Peut-on se fier à Tor ? Son VPN change-t-il la donne ?

Entre outil de liberté et refuge suspect, Tor continue de diviser.

Ce réseau chiffré, souvent associé au dark web, intrigue autant qu’il inquiète. Est-ce légal ? Peut-on vraiment s’y fier ? À force de lire tout et son contraire, difficile de se faire un avis.

Le projet refait parler de lui depuis le lancement, en septembre 2025, de son propre service VPN encore en version bêta, une tentative d’élargir son écosystème sans trahir ses principes fondateurs.

Dans cet article, nous reviendrons aux fondamentaux, par exemple, est-ce que Tor est fiable ? ou encore Tor est-il légal en France ? Le VPN change t’il vraiment quelque chose ?

Tout savoir de Tor en 1 clin d'oeil : Sommaire

Qu’est-ce que Tor ?

Tor (pour The Onion Router) est un projet open source qui permet de naviguer sur Internet de manière anonyme, en chiffrant et en relayant le trafic via plusieurs serveurs bénévoles appelés nœuds.

Le réseau, conçu au départ par des chercheurs du département de la Défense américain dans les années 1990, a pris sa forme actuelle en 2002. L’organisation à but non lucratif “The Tor Project” a été fondée en 2006 pour soutenir son développement.

Aujourd’hui, on accède au réseau Tor principalement via le navigateur Tor, qui ressemble à Firefox mais intègre des protections spécifiques contre le pistage. Il permet d’accéder aussi bien aux sites classiques qu’aux services cachés en .onion.

Tor est gratuit, ouvert à tous, et milite pour un Internet libre, sans censure ni surveillance.

Tor sur iOS : quelles options ?

Contrairement à Android ou aux ordinateurs, il n’existe pas de version officielle du navigateur Tor pour iOS.

Le Projet Tor ne publie pas d’app iPhone/iPad, principalement à cause des restrictions techniques imposées par Apple, qui compliquent l’intégration de certaines bibliothèques open source essentielles au bon fonctionnement du navigateur.

Cela dit, il existe une alternative crédible : Onion Browser

Onion Browser, le navigateur iOS pour accéder à Tor

Attention aux fausses applications :

Sur l’App Store, de nombreuses apps prétendent offrir “Tor”, “VPN anonyme” ou “navigation secrète”, . Pour éviter les pièges :

- Ne téléchargez que des applications mentionnées sur le site officiel du Projet Tor (comme Onion Browser)

- Évitez les apps sans site web clair, sans mentions open source, ou dont le code n’est pas vérifiable.

En cas de doute, vérifiez les avis dans des communautés comme r/Tor.

Comment fonctionne Tor ?

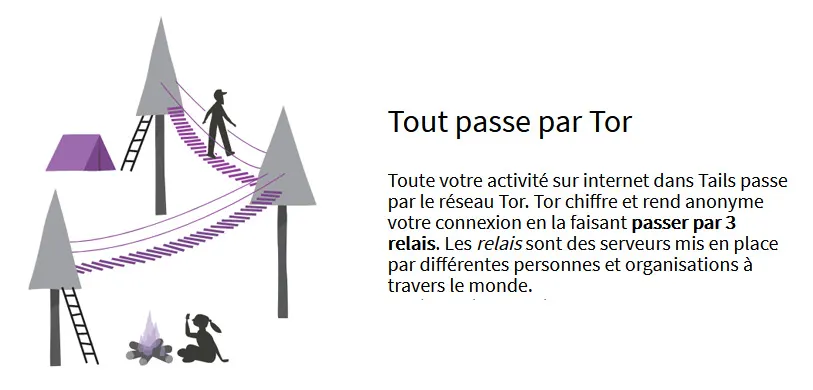

Le navigateur Tor relaie votre trafic à travers une chaîne de serveurs bénévoles, appelés nœuds ou relais, répartis dans le monde entier.

Chaque connexion passe par au moins trois relais successifs : un nœud d’entrée, un nœud intermédiaire et un nœud de sortie. Ce principe de routage en oignon chiffre les données à chaque étape et masque l’adresse IP de l’utilisateur.

Chaque nœud ne connaît que le relais précédent et le suivant, jamais l’origine ni la destination complète du trafic.

Le processus est entièrement automatisé et renouvelé régulièrement, ce qui rend le pistage ou la corrélation des flux extrêmement difficile, mais pas totalement impossible.

Contrairement à un VPN, Tor n’utilise pas de serveur central ni d’interface permettant de choisir sa localisation : le chemin est sélectionné automatiquement parmi les relais disponibles, pour garantir la décentralisation du réseau.

Tor souffre toujours d’une réputation sulfureuse. Utilisé par de nombreux hackers (black hat), criminels et autres dissidents, il est associé au Dark Web en occultant complètement le fait que Tor est, depuis toujours, un projet communautaire visant à permettre aux internautes de récupérer leur vie privée.

Pour en savoir plus : Deep Web, Dark Web, quelles différences ?

Quels sont les avantages de Tor ?

Tor assure une navigation confidentielle et élimine le traçage en ligne.

En relayant le trafic à travers plusieurs nœuds, il masque votre adresse IP et rend le suivi en ligne extrêmement compliqué.

Cette affirmation est cependant à nuancer puisque votre FAI sait que vous utilisez Tor même sans savoir ce que vous faites. C’est la que ça coince, nous reviendrons sur ce point plus loin.

The Tor Project, Inc.

Le réseau Tor est entièrement distribué : chaque relais fonctionne de manière indépendante, mais contribue à l’ensemble du système.

Si un relais tombe, la connexion est simplement redirigée vers un autre. Cette redondance rend le réseau hautement résilient, pratiquement impossible à éteindre dans son ensemble.

Tor repose sur une grande communauté de bénévoles à travers le monde. Ces volontaires mettent à disposition leurs machines pour faire tourner les relais et maintenir le réseau.

Comme le code source de Tor est ouvert et public, tout le monde peut l’auditer et signaler une faille potentielle. Le projet est d’ailleurs hébergé sur Github.

De très nombreux outils prônant la confidentialité en ligne s’appuie sur Tor. Le plus connu est Tails, un système d’exploitation portable Open source et gratuit conçu pour la confidentialité, mais on peut aussi citer Bridges (pour contourner la censure) et Snowflake, qui aide les utilisateurs à se connecter même dans les pays où Tor est bloqué.

Les inconvénients de Tor ? Tor est-il fiable ?

Tor reste globalement sûr sur le plan technique, mais présente des failles structurelles difficiles à corriger. Selon nous, c’est un frein à une utilisation soutenue.

D’abord sachez que votre fournisseur d’accès Internet (FAI) peut détecter que vous vous connectez au réseau Tor.

Ce n’est pas illégal, mais cela peut attirer l’attention : l’usage de Tor reste associé, à tort, à des activités du dark web.

Certains internautes choisissent d’utiliser un VPN sans abonnement en complément, afin de dissimuler à leur FAI qu’ils utilisent Tor.

C’est efficace, mais cela ralentit considérablement la connexion, car le trafic est à la fois chiffré par le VPN et relayé à travers plusieurs nœuds du réseau Tor.

Autre limite : le dernier relais du circuit Tor, appelé nœud de sortie, établit la connexion vers le site final.

Si ce site n’utilise pas le protocole HTTPS, ou s’il charge des ressources non chiffrées, les données peuvent être interceptées ou modifiées à ce stade.

Même avec HTTPS, le nœud de sortie reste capable d’observer certains éléments techniques (domaines, volume ou fréquence du trafic).

D’où l’importance de privilégier les sites bien configurés et d’éviter tout téléchargement suspect.

Tor est vulnérable à certaines attaques visant à compromettre l’anonymat de ses utilisateurs. Certaines techniques de surveillance sont capables de mettre en corrélation les transmissions des utilisateurs entre les nœuds d’entrée et de sortie. Certains modèles d’utilisation ont d’ailleurs été mis en lumière de cette façon.

Ces attaques nécessitent toutefois des ressources importantes et restent difficiles à mettre en œuvre à grande échelle.

Comme souligné précédemment, le réseau Tor est essentiellement soutenu grâce à des bénévoles. La sécurité de Tor est basée sur l’hypothèse que la plupart d’entre eux sont honnêtes et n’espionnent pas le trafic. C’est léger en terme de garantie. Certaines enquêtes ont malheureusement révélé des nœuds de sortie qui interféraient activement avec le trafic des utilisateurs pour effectuer des attaques au milieu.

Une étude universitaire a mis également en évidence des techniques d’infiltration sophistiquées par des pirates de Tor. La détection de l’utilisateur allait du sondage automatisé en passant par le vol des données de connexion au système.

Enfin, l’ouverture de fichiers téléchargés via Tor (documents, images, exécutables…) peut compromettre votre anonymat.

Certains programmes établissent des connexions extérieures non-protégées par Tor, révélant ainsi votre véritable adresse IP.

La prudence s’impose : évitez d’ouvrir directement un fichier téléchargé sans précaution.

Le VPN Tor : une réponse (partielle) aux limites du réseau

Face aux faiblesses structurelles de Tor, le projet a lancé en septembre 2025 son propre service VPN, encore en version bêta et uniquement sur Android.

Indépendant du navigateur Tor, ce VPN a pour objectif d’étendre la protection au-delà du web et de rendre l’utilisation du réseau plus simple pour le grand public.

Mais dans les faits, ce VPN ne règle qu’une partie des problèmes historiques du réseau en oignon.

Voici un résumé des principaux points concernés 👇

| Problème identifié | Le VPN Tor peut aider ? | Explication |

|---|---|---|

| Détection par le FAI | Partiellement | Le FAI voit une connexion VPN classique au lieu d’un trafic Tor, mais certains schémas restent détectables. |

| Ralentissements importants | Variable | Le VPN améliore la stabilité, mais la latence reste élevée puisque le trafic transite toujours par plusieurs relais Tor. |

| Nœuds de sortie malveillants | Non | Le VPN n’agit pas sur les relais de sortie : un nœud compromis peut toujours observer le trafic non chiffré (HTTP). |

| Attaques de corrélation ou de timing | Peu efficace | Le VPN déplace le point d’entrée, mais ne supprime pas les risques d’analyse à grande échelle. |

Le VPN Tor est une expérimentation très prometteuse, mais il ne transforme pas la nature du réseau : les risques de corrélation, de relais compromis ou de lenteur subsistent.

Son intérêt, pour l’instant, est surtout de rendre Tor plus simple à utiliser et moins visible pour le FAI, vous ne pouvez pas choisir vos noeuds.

Tor est-il légal en France ?

Oui, Tor est légal en France. Actuellement, il n’existe aucune restriction quant à l’utilisation du réseau en oignon, tant que vos actions sont conformes à la loi.

En revanche, il faut savoir que les connexions vers le réseau Tor sont visibles par les fournisseurs d’accès à Internet (FAI).

Cela ne signifie pas une surveillance ciblée, mais cet usage peut éveiller une vigilance accrue, Tor étant souvent associé, à tort, à des activités illégales sur le dark web.

Pour conclure

Au-delà de l’accès aux sites classiques, le navigateur Tor permet également d’atteindre les services cachés en .onion, des sites accessibles uniquement depuis le réseau Tor.

De grands médias comme le New York Times ou ProPublica proposent d’ailleurs leurs propres adresses .onion, afin de garantir un accès libre et sûr à leurs lecteurs dans le monde entier.

Souvent assimilé au dark web et à ses dérives, Tor reste pourtant un outil légitime pour celles et ceux qui souhaitent protéger leur vie privée, contourner la censure ou simplement naviguer sans être pistés.

Oui, il est plus lent qu’un VPN classique et banni dans certains pays, mais son principe fondateur, un Internet libre et anonyme, demeure inchangé.

Le Tor Project expérimente actuellement son propre service VPN, encore en version bêta.

Ce n’est pas une rupture, mais une continuité, une tentative d’étendre la protection au-delà du navigateur, sans renier les principes d’ouverture et de transparence qui font l’identité du projet. Il nous faudra encore un peu de temps pour rendre nos conclusions sur ce nouveau service.

A propos de l'auteur : Lisa

Fondatrice de VPN Mon Ami

Experte en cybersécurité avec plus de 12 ans d'expérience dans le domaine des VPN, j'écris de nombreux articles pour sensibiliser les internautes à la confidentialité en ligne.