Tor : découvrir et comprendre

À la différence d’un Proxy ou d’un VPN, Tor est une association à but non-lucratif fondé en 2006. Il se nomme « le projet Tor ». Au départ, il s’agissait d’un réseau informatique décentralisé mondial. Souvent confondu avec un réseau privé virtuel, Tor a néanmoins certains communs avec eux. Cette page abordera Tor, ses origines, son principe de fonctionnement et quels sont les précautions à prendre pour l’utiliser.

On entend par réseau informatique (DCN : Data Communication Network), un ensemble d’appareils et/ou d’équipements reliés entre eux dans le but d’échanger des données. Les équipements utilisés sont des ordinateurs, des routeurs ou encore des commutateurs, leur extrémité est appelée « nœuds ». Un réseau informatique peut avoir différentes tailles et configuration, dans le cas de Tor, celui-ci est mondial. Il a pour but initial de sécuriser les activités des internautes et de contourner la censure émanant de différents pays.

Qu’est-ce que Tor ?

La réponse en moins d’une minute en vidéo.

Les origines de Tor

C’est en 1995 que David Goldschlag, G. Mike Reed et Paul Syverson, ont commencé à concevoir un prototype de navigation Internet reposant sur un modèle de routage en oignon. Ces chercheurs et informaticiens étaient particulièrement impliqués à l’idée de conserver son anonymat en ligne et, de fait, sa vie privée sur Internet. Leur idée reposait sur le principe d’acheminement des données en passant par différents serveurs tout en chiffrant les informations. Au début des années 2000 plusieurs diplômés du MIT (institut des technologies du Massachusetts) ont rejoint le projet Tor.

Afin de garantir une totale décentralisation et un maximum de transparence, les nœuds du réseau Tor sont gérés par des personnes bénévoles reparties dans le monde entier. Le déploiement initial du réseau s’est effectué pour la première fois en 2002. En 2003, une douzaine de nœuds étaient déjà fonctionnels aux États-Unis. C’est à cette période que La fondation Frontière Électroniques a commencé à soutenir financièrement le projet Tor lui reconnaissant de proposer une solution concrète aux problèmes d’anonymat et de censure à travers le monde sur Internet.

Pourquoi utiliser un VPN avec Tor ?

Tor est à peu près sûr. Cependant, dès l’instant où vous utilisez Tor comme navigateur, votre fournisseur d’accès à Internet le détecte instantanément. Cela augmente de degré de surveillance de votre FAI concernant votre navigation. En effet, actuellement le réseau Tor héberge beaucoup de sites illégaux cachés dans le darkweb. Le navigateur Tor est un des moyens de se rendre dans ces coins cachés d’internet.

Le réseau en oignon étant associé a des activités illégales, la consigne est donc d’accroitre le suivi d’un internaute qui l’utilise régulièrement. De nombreux internautes ont recours à un VPN pour dissimuler à leur FAI le fait qu’ils naviguent avec Tor. Très efficace, cela présente cependant l’inconvénient majeur de ralentir la connexion Internet.

Tor cache votre position aux serveurs de destination, mais il ne chiffre pas toutes les données.

Certains fournisseurs de VPN sont allés jusqu’à créer une fonctionnalité onion router exclusivement dédiée.

VPN compatibles avec Tor

NordVPN

Données illimitées

+ de 7 300 serveurs

Onion Over VPN

Bloque les publicités

Kill Switch

Compatible P2P

Sans Logs

10 connexions simultanées

Compatible

CyberGhost

Données illimitées

+ 9 400 serveurs

Démo gratuite 24h

VPN le plus utilisé du monde

Kill Switch

P2P

Sans Logs

7 connexions en même temps

Compatible

ProtonVPN

Données illimitées

+ de 2 800 serveurs

Open Source

Accès direct sécurisé à Tor

Kill Switch

P2P

Sans logs

Jusqu’à 5 connexions simultanées

Compatible

Tor aujourd’hui

Actuellement, le réseau Tor est immense et comprend des milliers de relais, essentiellement des serveurs, comme pour des proxy.

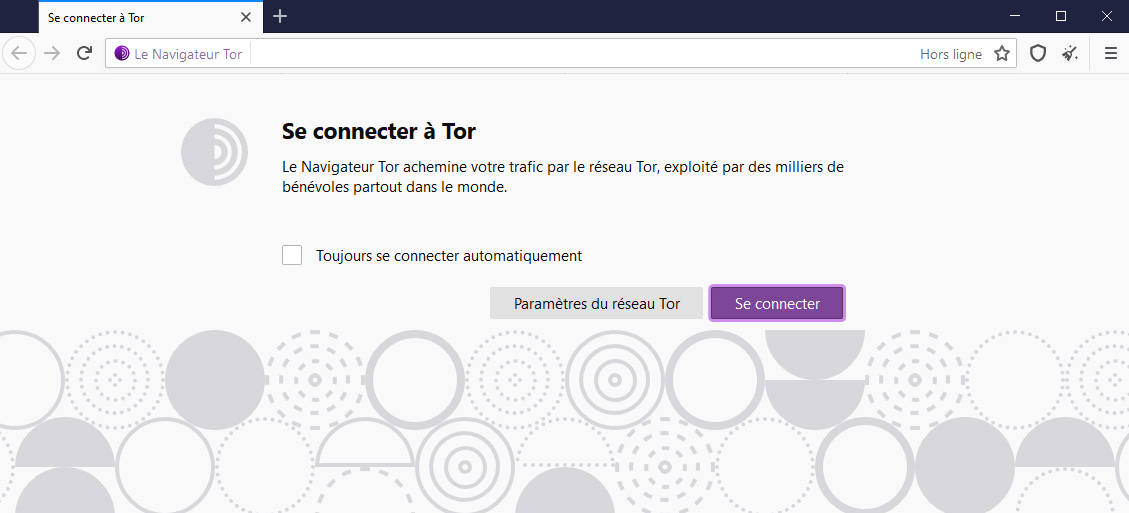

Populaire au départ dans les cercles assez fermés des informaticiens et certains journalistes activistes, le réseau Tor restait assez peu accessible et difficile d’accès techniquement pour la très large majorité des internautes. Le développement d’un navigateur dédié, Tor a rendu l’accès au réseau possible à n’importe quel utilisateur désireux de l’utiliser sans aucune compétence informatique particulière tout comme un réseau privé virtuel.

Écran de lancement du navogateur Tor

Tor ne sécurise pas seulement les informations de navigation de ses utilisateurs, il permet de contourner les processus de géo-restriction qui sont en vigueur dans certains pays et abrite même son propre réseau de site internet. Ce qui a contribué à dénoncer certains abus en matière de surveillance des internautes.

Comme pour Shadowsocks, le nombre de bénévoles de tous bords ne cesse de croître. Pour un utilisateur standard, l’utilisation de Tor passe nécessairement par le navigateur, DuckDuck Go est le moteur de recherche à utiliser. Au niveau des extensions, il existe un certain nombre de recommandations. Sachez par exemple que l’extension “HTTPS everywhere” permet de consulter de manière privilégiée les sites en HTTPS quand ce protocole est disponible.

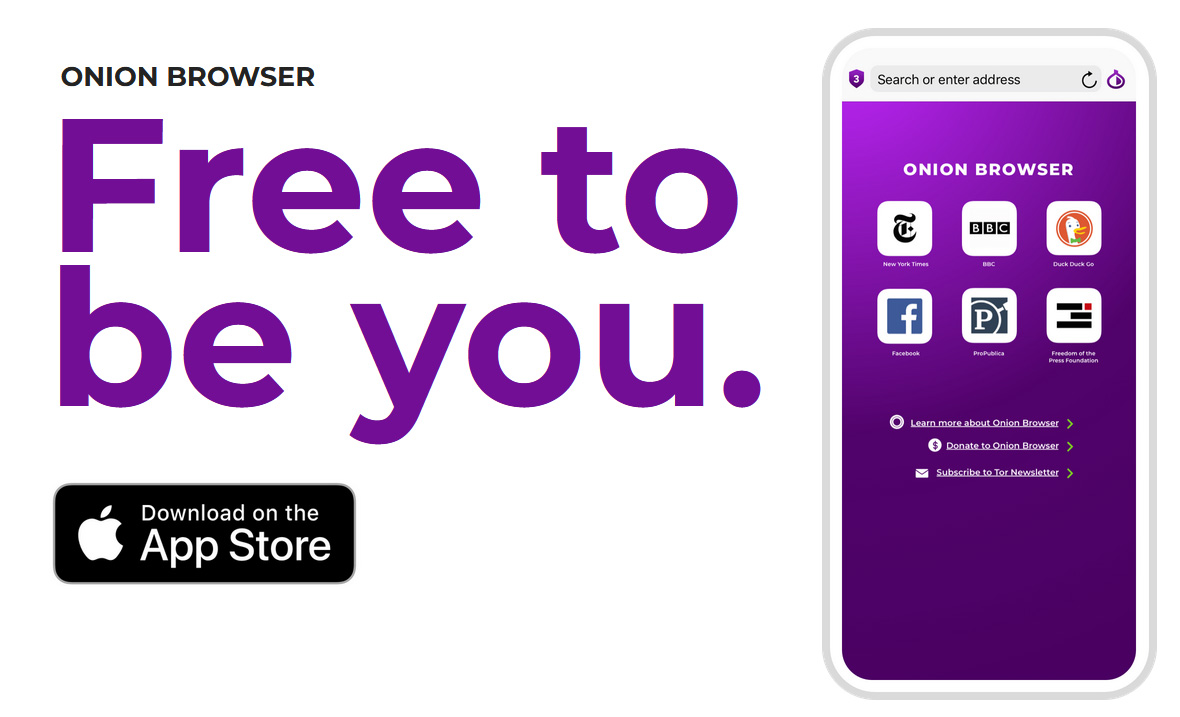

Comment naviguez sur Tor avec un iPhone ou un iPad ?

Le navigateur Tor n’est pas compatible avec iOS, le système d’exploitation des iPhones et de iPads. Il existe des alternatives qui permettent aux utilisateurs d’iPhone de naviguer sur le réseau Tor. Onion Browser est le navigateur le plus recommandé par le projet Tor pour les utilisateurs d’appareils de la marques à la pomme. Onion Browser est un navigateur gratuit et open-source qui utilise le réseau Tor.

Copyright © Tigas Ventures, LLC. All rights reserved.

Orbot VPN est désormais incorporé à Onion Browser. Orbot est le premier VPN gratuit et open-source propulsé par Tor pour iOS et macOS. Orbot vous aide à naviguer sur Internet de manière plus sûre et plus privée, sans coût supplémentaire.

Il offre également la possibilité à diverses applications comme les clients de messagerie et autres, de diriger leur trafic internet via le réseau Tor. Cependant, il est important de noter qu‘Orbot n’est pas exactement un VPN. il fonctionne davantage comme un proxy, sans permettre par exemple de sélectionner l’emplacement de vos serveurs. Nous vous recommandons plutôt l’utilisation de ProtonVPN.