Quelqu’un peut-il voir ma navigation Internet sur son Wi-Fi ?

Oui, le propriétaire d’un Wi-Fi peut parfois voir à quels sites ou services votre appareil se connecte. En revanche, il ne voit pas automatiquement le contenu de vos pages, vos messages ou vos mots de passe si la connexion est correctement chiffrée.

En clair :

→ Il peut parfois voir le site ou le service contacté.

→ Il ne voit pas automatiquement ce que vous lisez ou tapez dessus.

→ En entreprise, l’appareil compte autant que le réseau.

Ce que chaque réseau peut voir, et ce qu’il ne voit pas

Non, le propriétaire d’un Wi-Fi n’a pas sous les yeux un historique Chrome avec toutes vos pages ouvertes. Ce qu’il peut voir est plus limité qu’on l’imagine, et souvent beaucoup moins lisible qu’un historique de navigateur.

| Situation | Ce qui est souvent visible | Ce qui reste protégé | À retenir |

|---|---|---|---|

| Box ou routeur domestique | Appareils connectés, horaires, volume de données, parfois noms de domaine ou services contactés | Contenu des pages HTTPS, mots de passe, messages chiffrés | Ce n'est pas un historique navigateur clé en main. |

| Wi-Fi public (hôtel, café, aéroport) | Mêmes données, mais l'administrateur est inconnu. Sur HTTP, le contenu est lisible en clair. | Contenu des pages HTTPS dans un cas classique | Le risque principal n'est pas un espion de cinéma : c'est un réseau mal configuré ou trompeur. |

| Réseau d'entreprise ou scolaire | Journalisation des accès, filtrage, proxy, et parfois inspection du trafic chiffré si l'organisation contrôle aussi l'appareil | Dépend du terminal et de la politique interne | L'appareil détermine le niveau de surveillance autant que le réseau. |

| 4G / 5G | Métadonnées de connexion visibles par votre opérateur, qui est soumis à des obligations légales | Contenu des pages HTTPS dans un cas classique | Le risque d'interception locale n'est pas du tout le même que sur un Wi-Fi partagé. |

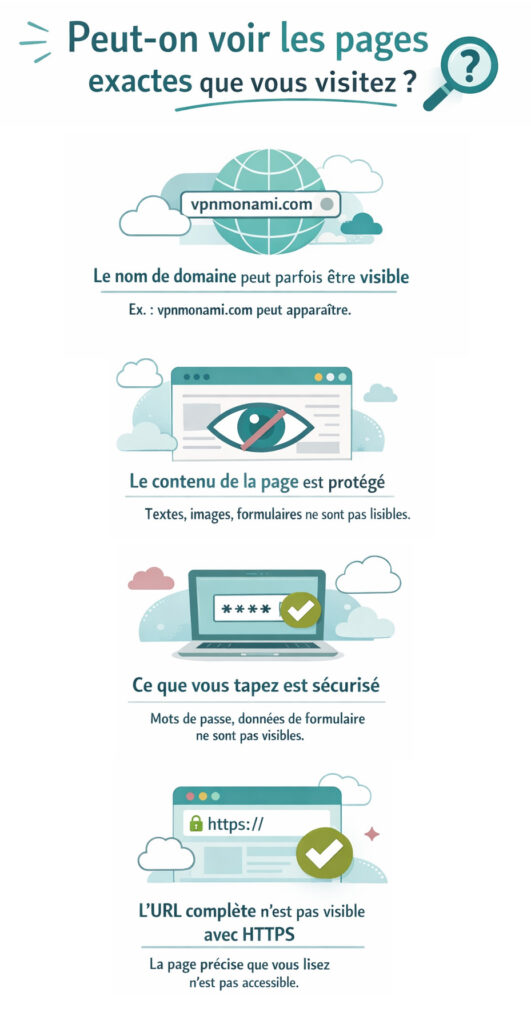

Peut-on voir les pages exactes que vous visitez sur un Wi-Fi ?

C’est la vraie question derrière la plupart des recherches sur ce sujet.

Pour faire simple

- L’URL complète (la page précise que vous lisez) n’est pas visible dans un cas classique sur une connexion HTTPS.

- Le contenu de la page : textes, images, formulaires, n’est pas lisible en HTTPS dans un cas ordinaire.

- Ce que vous tapez : mots de passe, messages, données de formulaire, n’est pas lisible dans un cas ordinaire si le site utilise HTTPS correctement.

- Le nom de domaine (ex. : vpnmonami.com) peut parfois être visible, selon la façon dont votre navigateur résout l’adresse du site.

Le cas qui change le plus la donne : un réseau d’entreprise où l’organisation contrôle aussi l’appareil. Dans ce cas, votre employeur peut voir bien plus et ça n’a rien à voir avec le Wi-Fi utilisé.

Ce que le propriétaire d’un Wi-Fi peut voir dans un cas classique

Les journaux d’un routeur domestique contiennent des adresses IP, des horodatages, des volumes de données. Pas une liste de pages lisibles.

Dans un cas classique, voici ce qui peut être visible :

- Les appareils connectés (adresse MAC, nom sur le réseau)

- Les horaires et durées de connexion

- Le volume de données échangées

- Les noms de domaine ou services contactés, si les requêtes DNS ne sont pas chiffrées

Ce que le réseau ne voit pas automatiquement

- Le contenu exact des pages visitées en HTTPS

- Les mots de passe saisis sur des formulaires HTTPS

- Les messages envoyés via des applications chiffrées

- L’URL précise à l’intérieur d’un même site

Ce qui change tout

- L’organisation contrôle l’appareil : sur un terminal professionnel, elle peut installer des outils de supervision ou de filtrage qui voient bien plus que ce qu’un simple Wi-Fi domestique permet d’observer.

- Les requêtes DNS non-chiffrées : les noms de domaine que vous contactez peuvent être journalisés par le réseau local.

- Un site sans HTTPS : le contenu échangé est lisible en clair sur le réseau.

- Un compte connecté : Google, Meta et les autres voient votre activité sur leurs services, quelle que soit la qualité du réseau.

Pourquoi le nom du site peut parfois rester visible malgré HTTPS : HTTPS chiffre le contenu, mais ne masque pas toujours parfaitement le site contacté. Selon le navigateur, le résolveur DNS et le service utilisé, le nom de domaine peut encore rester visible dans certains cas si les requêtes DNS ne sont pas chiffrées et si ECH n’est pas actif.

Mon employeur peut-il voir les sites que je consulte en Wi-Fi ?

Cela dépend de deux choses distinctes : le réseau et l’appareil.

Sur le réseau de l’entreprise, l’administrateur peut voir les mêmes données qu’un administrateur domestique, avec des outils souvent plus élaborés : filtrage, proxy, journalisation.

Sur un appareil professionnel, la question du réseau devient secondaire. Un terminal géré par votre organisation peut embarquer des outils de supervision qui fonctionnent indépendamment du Wi-Fi utilisé, y compris depuis chez vous.

Sur votre propre appareil connecté au Wi-Fi de l’entreprise, votre employeur voit ce que le réseau laisse voir. Sur un appareil professionnel, quelle que soit votre connexion, la visibilité peut être bien plus large.

Qui peut voir mon historique Internet ?

Plusieurs acteurs peuvent avoir accès à des portions de votre trafic : le propriétaire du réseau Wi-Fi, votre FAI ou opérateur mobile, les sites et services auxquels vous vous connectez, et votre appareil lui-même via l’historique local du navigateur. Un VPN réduit la visibilité pour les deux premiers. Il ne change rien pour les deux derniers.

Que faire si vous voulez limiter ce qu’on peut voir quand vous utilisez un Wi-Fi qui n’est pas le vôtre

Niveau minimum : deux réglages simples

Aucun outil à installer · 5 minutes

Activez le DNS chiffré (DNS-over-HTTPS) dans votre navigateur. Sur Firefox : Paramètres → Général → Paramètres réseau. Sur Chrome : Paramètres → Confidentialité → Utiliser un DNS sécurisé. Cela réduit fortement la visibilité du réseau local sur les noms de domaine que vous contactez.

Vérifiez que vous utilisez uniquement des sites en HTTPS (cadenas dans la barre d'adresse). Évitez de saisir des informations sensibles sur des sites sans cadenas.

Niveau raisonnable : un VPN fiable

Pour Wi-Fi public, hôtel, réseau inconnu

Un VPN, même gratuit, masque vos destinations au propriétaire du Wi-Fi. Utile en Wi-Fi public, à l'hôtel, ou dans tout contexte où vous ne faites pas confiance au réseau.

Choisissez un fournisseur dont la politique de non-conservation des journaux a été vérifiée par un audit indépendant. Voir notre sélection →

Niveau renforcé : situations spécifiques

Appareil pro · contrainte de confidentialité

Si vous utilisez un appareil professionnel, un VPN ne suffit pas. L'organisation qui gère cet appareil peut voir bien plus que ce que le réseau laisse passer. Utilisez un appareil personnel séparé pour vos usages privés.

Si vous êtes dans une situation sensible, ne choisissez pas vos outils sur le prix ou la simplicité : regardez aussi l’audit, la réputation du fournisseur et les protections contre les fuites.

Un VPN change quoi, exactement ?

Un VPN chiffre votre trafic entre votre appareil et le serveur VPN. Pour le propriétaire du Wi-Fi, il voit principalement que vous échangez avec un serveur VPN, pas les sites consultés à l’intérieur du tunnel. Autrement dit, il masque beaucoup mieux vos destinations au réseau local, sans vous rendre invisible ailleurs.

Sur un Wi-Fi public, ce n’est pas seulement une question de discrétion. C’est aussi une question de confiance et de sécurité : vous ne savez pas toujours qui administre le réseau, ni s’il est correctement configuré. Un VPN réduit grandement l’exposition de votre trafic au réseau local, ce qui limite les risques sur un point d’accès douteux, trompeur ou insuffisamment sécurisé.

Ce qu’un VPN ne fait pas :

- Il ne vous rend pas invisible pour les services auxquels vous vous connectez avec un compte.

- Il ne protège pas un appareil déjà surveillé par des outils de supervision.

- Il ne compense pas une fuite DNS hors tunnel ou un split tunneling mal configuré.

- Il ne garantit rien si le fournisseur lui-même conserve des journaux.

- Même le meilleur VPN du monde ne vous protègera pas contre un appareil déjà surveillé

💡 Testez votre exposition en ligne :

🔍 dnsleaktest.com → Testez si votre DNS est protégé.

🔍 whoer.net → Vérifiez si votre IP est visible.

A propos de l'auteur : Mina

CoFondatrice de VPN Mon Ami

Chasseuse de bugs dans son quotidien, Mina teste tous les outils de cybersécurité, anciens et nouveaux, que nous vous faisons découvrir.