Stockage en ligne : Combien d’espace nos données occupent-elles ?

Stockage en ligne : Combien d’espace nos données occupent-elles ?

Individuellement, nous possédons des milliers de données sous forme d’images, de fichiers audio et de documents. Elles sont forcément stockées quelque part et dans la majorité des cas, elles sont sur un cloud sécurisé.

La notion même de stockage en nuage est assez abstraite. Si nous devions nous représenter physiquement ce que cela représenterait en espace physique réel, à quoi cela ressemblerait ?

En calculant la taille moyenne d’une photo, d’un boîtier de CD et d’un document papier A4, il est possible de faire une bonne estimation de la place que prennent nos données.

Comment avons-nous estimé ces volumes ?

Poids moyen d’un fichier :

- Photo : 3,5 Mo

- Chanson : 4 Mo

- Page texte : 50 Ko

- Volume moyen stocké par personne : 500 Go

- Équivalence papier : 1 arbre ≈ 8 333 feuilles A4 (source)

Ces moyennes nous permettent de mesurer l’empreinte réelle de nos fichiers numériques, si on les transposait dans le monde physique.

Quelle quantité de stockage utilisons-nous réellement ?

Selon une étude menée par pCloud, une personne moyenne stocke environ 500 Go de données dans son espace cloud personnel

Sans surprise, les photos et les fichiers d’images occupent la majorité de notre espace de stockage, soit 46 %. Pour mettre les choses en perspective, cela équivaut à 137 237 photos pour une seule personne, c’est énorme comparé au siècle dernier.

En ce qui concerne les fichiers textes, un individu moyen en stocke 129 Go dans le nuage, soit 26 % de son espace total. Chaque Go de données équivaut à 75 000 pages, ce qui signifie qu’une personne stocke l’équivalent de 9 648 750 feuilles de papier dans son espace de stockage en ligne.

Les 6 % restants du cloud sont utilisés pour sécuriser tous certains fichiers musicaux et audio. Une personne lambda conserve jusqu’à 28,7 Go de musique sans son cloud, ce qui équivaut à 6 601 chansons ou 943 albums.

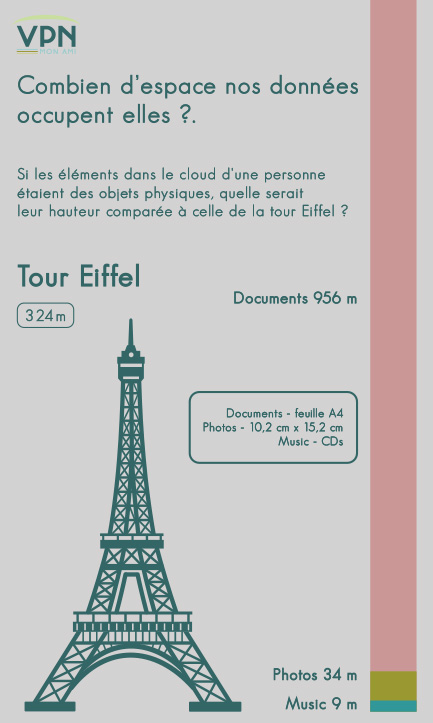

Si toutes ces données étaient des photos physiques, des CD et des morceaux de papier, et que nous les empilions toutes, la hauteur des médias d’une personne atteindrait 1000 m.

Pour vous donner un ordre d’idées, la tour Eiffel, culmine à 324 mètres. Si les données d’une personne étaient empilées, cette pile ferait 3 fois sa taille. Les photos représenteraient 11% de la hauteur, les CD 3% et les documents 295%.

Quel serait l’impact environnemental si nos données étaient physiques ?

Stocker numériquement semble immatériel… mais si nous devions tout imprimer ou graver, les conséquences écologiques seraient démesurées.

Une seule personne stocke en moyenne 9 648 750 pages de documents électroniques. Cela représenterait 965 arbres abattus, rien que pour les fichiers texte.

À l’échelle de l’Europe, cela reviendrait à couper 715 milliards d’arbres, soit près de deux fois la forêt amazonienne.

Pour les 137 236 photos numériques d’un utilisateur moyen, il faudrait 13,7 arbres supplémentaires pour les imprimer sur papier photo.

Quant à la musique : 943 CD seraient nécessaires. Et si chaque Européen gravait ses fichiers audio, cela représenterait l’équivalent de 174 000 terrains de football recouverts de boîtiers plastiques.

Des déchets non biodégradables, résistants des centaines d’années, majoritairement destinés aux décharges ou aux océans.

Ce que ça dit de nous

Ces chiffres peuvent paraître complètement délirant… et ils le sont.

Mais ils illustrent notre rapport au numérique : nous stockons tout, parce que nous le pouvons. Si le cloud et les disques durs à grande capacité n’existaient pas, nous serions sans doute bien plus sélectifs.

Au siècle, les photos et la musique faisaient déjà partie intégrante de la vie quotidienne. La différence ? elles étaient consommées avec parcimonie. Le smartphone, l’internet illimité et le stockage virtuellement infini ont changé la donne, en bien, mais pas sans conséquences.

Et pendant que nos fichiers s’accumulent, l’impact écologique des data centers reste difficile à mesurer. Entre refroidissement, alimentation électrique et redondance des sauvegardes, le débat reste ouvert, faute de transparence généralisée.

A propos de l'auteur : Lisa

Fondatrice de VPN Mon Ami

Experte en cybersécurité avec plus de 12 ans d'expérience dans le domaine des VPN, j'écrit de nombreux articles pour sensibiliser les internautes à la confidentialité en ligne.