VPN les plus transparents en 2023 : Qui mérite vraiment votre confiance ?

Si beaucoup d’internautes prennent actuellement un abonnement VPN, d’autres en revanche continuent de se demander si les différents fournisseurs actuellement disponibles sur le marché, sont fiables. Votre VPN est-il vraiment digne de confiance ?

Quels sont les VPN les plus transparents ? Décryptons les signes qui ne trompent pas !

VPN Open Source : La transparence par excellence

L’Open Source est un concept puissant qui garantit que le code source d’un logiciel est accessible à tous, permettant une transparence totale.

Parmi les nombreux VPN disponibles sur le marché, ProtonVPN est celui qui se démarque le plus. Non seulement leur code est ouvert à la communauté (disponible sur GitHub), mais ils vont plus loin en soumettant régulièrement leurs applications à des audits de sécurité indépendants. Ces audits, combinés à une politique stricte de non-journalisation conforme à la législation suisse, montrent leur engagement envers la protection de la vie privée des utilisateurs.

De plus, leur transparence sur leur identité (Proton est une création des chercheurs du CERN) et leur localisation en Suisse, loin des alliances de surveillance habituelles, renforce leur position comme le choix le plus fiable pour ceux qui cherchent à protéger leur vie privée en ligne.

ProtonVPN fait figure de modèle dans ce domaine. Son code source est consultable très facilement et ce fournisseur peut se targuer d’avoir derrière lui une très grosse communauté d’informaticiens et de passionnés qui les suivent et les soutiennent. Dès qu’un problème est détecté, Proton en est très rapidement averti et le règle efficacement. ProtonVPN est un des meilleurs VPN gratuit PC du marché en raison de son modèle économique connu et de la fiabilité de ses applications.

L’essor de l’Open Source dans l’industrie des VPN

La démarche de ProtonVPN en faveur de l’Open Source fait des émules. Récemment, NordVPN, l’un des leaders du marché, a annoncé son intention de rendre trois de ses produits Open Source. Cette initiative comprend l’application NordVPN pour Linux, la bibliothèque de réseau Libtelio, et Libdrop, une bibliothèque dédiée au partage de fichiers sur le Réseau Mesh. Cette transition vers l’Open Source par NordVPN témoigne d’une volonté croissante des fournisseurs de VPN de privilégier la transparence.

D’autres acteurs majeurs du secteur, tels que PIA (Private Internet Access) et Mullvad, ont également adopté des modèles Open Source. Ces démarches montrent clairement que la transparence est en train de devenir un critère de choix essentiel pour les utilisateurs de VPN à travers le monde.

Découvrez les meilleurs VPN Open Source en vidéo

Les Audits indépendants : Une évaluation professionnelle

En matière de cybersécurité, la confiance est essentielle. Et quoi de mieux pour la gagner que de soumettre son logiciel à un examen minutieux par des experts en cybersécurité ? C’est là que les audits indépendants entrent en jeu. Ces évaluations rigoureuses visent à déterminer la fiabilité d’un VPN.

Cependant, malgré leur importance, ces audits sont souvent entourés de scepticisme. Pourquoi ? La méconnaissance des entreprises d’audit et une certaine opacité perçue dans le processus sont en grande partie responsables. Certains vont même jusqu’à suggérer que ces audits pourraient être biaisés par des motivations financières.

Des géants du secteur comme ProtonVPN et Private Internet Access, tous deux Open Source, ont également recours à ces évaluations. D’autres, comme NordVPN, Surfshark, ExpressVPN et TunnelBear, publient régulièrement leurs résultats, renforçant ainsi leur image de marque.

Cure53 est une société très connue pour avoir audité de nombreux fournisseurs de RPV. Les rapports sont consultables ici.

Les Bug Bounty : Une invitation aux hackers éthiques

Les programmes de Bug Bounty sont devenus un standard en matière de cybersécurité. Ils invitent les hackers éthiques à identifier et signaler les vulnérabilités dans les systèmes. En récompense, ces experts reçoivent souvent des primes pour leurs découvertes, renforçant ainsi la sécurité des applications.

Les bug bounty sont parfois sujet à controverse. En effet, certains pensent que les VPN, avec leurs mises à jour fréquentes, rendent ces programmes très rapidement obsolètes. C’est dommage car les programmes de bug bounty doivent, avant tout, être perçus, comme une vérification supplémentaire plutôt que comme une solution de sécurité durable.

CyberGhost a récemment lancé son programme de Bug Bounty. Cette initiative montre leur volonté d’aller au-delà des contrôles de sécurité internes et des audits. Avec des récompenses allant jusqu’à 1 250 dollars, ils encouragent activement les experts à identifier les vulnérabilités potentielles.

NordVPN, souvent cité comme l’un des meilleurs VPN du marché, est également connu pour ses programmes de Bug Bounty ponctuels, renforçant ainsi sa réputation en matière de transparence et de sécurité.

The Glider : Le symbole des hackers

Warrant Canary : comment les VPN signalent leur intégrité

Le terme Warrant Canary peut sembler étrange, mais son origine est fascinante. Inspiré du Serin des Canaries, utilisé autrefois dans les mines pour alerter les mineurs d’un manque d’oxygène, le Warrant Canary est une déclaration officielle d’une entreprise affirmant qu’elle n’a pas reçu de demandes judiciaires pour fournir des informations.

Conçu comme une astuce pour contourner les lois interdisant de révéler des mises sur écoute, c’est Apple qui a introduit cette pratique en 2013. Aujourd’hui, plusieurs entreprises adoptent cette méthode pour rassurer leurs utilisateurs sur la confidentialité de leurs données.

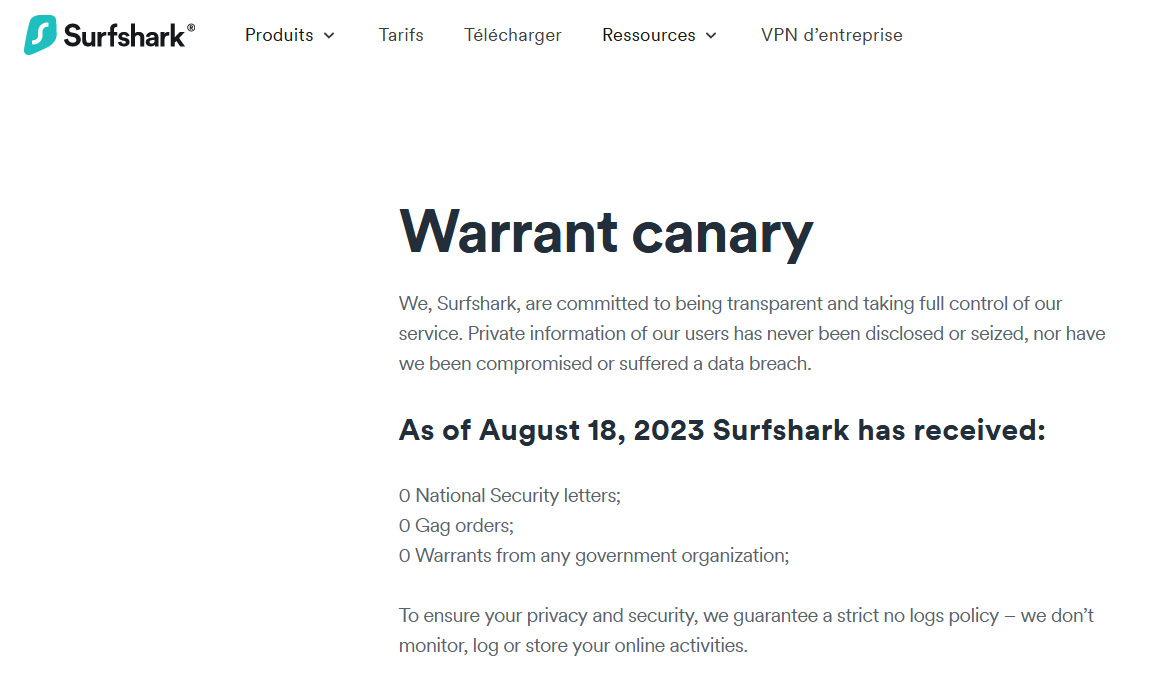

Un exemple notable est Surfshark VPN, qui a publié un Warrant Canary en 2019. À ce jour, cette déclaration est toujours visible sur leur site, témoignant de leur engagement envers la protection de la vie privée de leurs utilisateurs.

Warrant canary de Surfshark VPN en date du 18 août 2023

Pour Conclure

Les fournisseurs de VPN les plus érieux redoublent d’efforts pour renforcer leur transparence, adoptant une multitude de mesures qui peuvent être combinées pour offrir une sécurité optimale. Bien que toutes ces initiatives soient louables, l’Open Source se démarque clairement comme une solution de choix pour garantir la confiance.

Cependant, n’oubliez pas un élément important : l’emplacement géographique du fournisseur. Le pays d’implantation peut influencer la conservation des logs. Avant de faire un choix, prenez toujours le temps de consulter la politique de confidentialité.

Merci pour vos nombreux partages !

Chaque jour, vous êtes de plus en plus nombreux à consulter nos pages et à nous poser des questions pour comprendre comment sécuriser vos données personnelles et réduire votre suivi en ligne.

A propos de l'auteur : Lisa

Fondatrice de VPN Mon Ami

Lisa est une experte en cybersécurité avec plus de 10 ans d’expérience dans le domaine des VPN. Lisa écrit de nombreux articles pour sensibiliser les internautes à la confidentialité en ligne.