CyberGhost et les mots de passe volés : ce que l’affaire révèle vraiment

CyberGhost et les mots de passe volés : ce que l’affaire révèle vraiment

Mise à jour – Juillet 2025 :

Depuis la publication de cet article, CyberGhost a complété sa communication avec davantage de détails.

Il apparaît que les identifiants compromis proviennent bien d’infections par des malwares sur les appareils des utilisateurs, et non d’une brèche interne.

L’équipe de CyberGhost indique avoir réinitialisé les mots de passe concernés, contacté les utilisateurs affectés et renforcé la surveillance de fuites externes. La question de la protection côté client reste prioritaire, notamment en l’absence de 2FA pour tous.

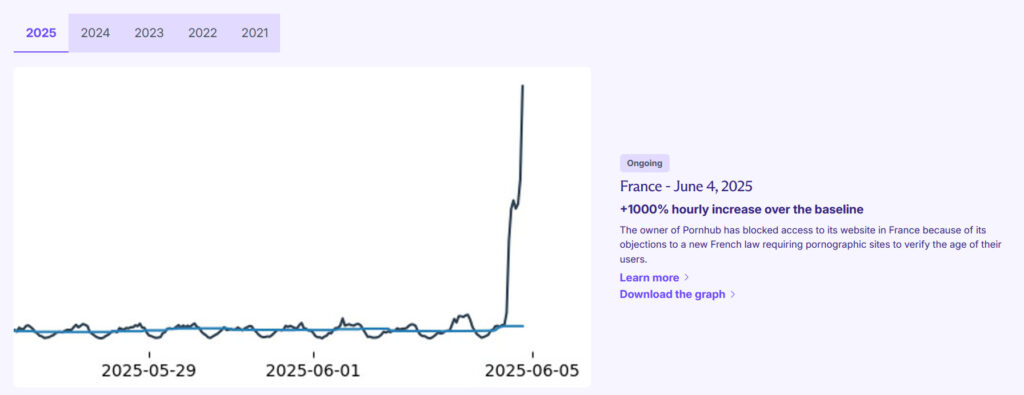

En octobre 2024, des informations ont circulé concernant une potentielle fuite de données impliquant plus de 80 000 identifiants de comptes CyberGhost VPN, qui auraient été compromis à cause de malwares. Ces informations proviendraient d’un rapport publié par une entreprise spécialisée en sécurité, mais il n’a pas été possible de vérifier l’authenticité de ce document ni d’y accéder directement. De plus, plusieurs sources médiatiques, qui auraient relayé l’information, ne sont plus accessibles, ce qui rend l’affaire encore plus floue. Alors, simple spéculation ou problème réel de sécurité ? Décryptage.

Les faits : rumeurs ou réalité ?

Le rapport initial, évoqué par divers articles (mais désormais introuvables), mentionnerait que plus de 2 millions de mots de passe VPN provenant de plusieurs fournisseurs auraient été divulgués, avec 83 600 appartenant à des utilisateurs de CyberGhost. Ces données auraient été récupérées par différents moyens, allant du brute force (forçage de mots de passe par essais) à des campagnes de phishing plus sophistiquées. Cependant, en l’absence de méthodologie ou de preuves tangibles, il est difficile de prendre ces chiffres pour argent comptant.

CyberGhost a réagi rapidement, affirmant que leurs serveurs n’ont pas été compromis, et que les mots de passe récupérés proviendraient probablement d’ordinateurs personnels infectés par des malwares. Toutefois, sans accès au document original ni confirmation de la part de sources indépendantes, il est prudent de considérer ces informations avec précaution.

La réponse de CyberGhost

CyberGhost affirme que cette fuite n’est pas représentative de leur sécurité, mais uniquement le résultat d’ordinateurs infectés par des malwares. Pourtant, minimiser la gravité d’une telle annonce peut donner l’impression d’un manque de transparence. En effet, s’il est vrai que l’infection par malware est hors de leur contrôle direct, les utilisateurs se fient à ce type de services pour leur sécurité en ligne. D’où l’importance pour les VPN de proposer des moyens plus solides pour détecter et alerter sur de telles fuites, qu’elles proviennent d’un problème de sécurité interne ou externe.

CyberGhost a également mentionné que ce rapport a été publié sans notification préalable, ce qui va à l’encontre des bonnes pratiques de divulgation responsable. Sans validation indépendante, il est difficile de juger de la véracité de ces allégations.

©CyberGhostVPN

Doit on y voir une menace plus globale ?

Cette fuite soulève des questions plus larges sur la sécurité des utilisateurs de VPN. Les VPN, souvent perçus comme des outils absolus contre la surveillance et les attaques, ne sont finalement qu’un outil parmi d’autres. La vraie sécurité dépend des pratiques des utilisateurs (comme l’utilisation de mots de passe forts et uniques) et de la capacité des fournisseurs à répondre de manière proactive aux menaces.

Dans ce cas précis, il est regrettable que le rapport ne soit pas accessible et que les sources mentionnées soient inaccessibles. Cela empêche une évaluation plus objective de la situation. Il est probable que ce type de rapport cherche à faire sensation en citant des acteurs majeurs pour renforcer son impact médiatique, mais sans preuves tangibles, il faut rester vigilant.

Conclusion : ne cédez pas à la panique

En fin de compte, que faut-il retenir ? Rien ou presque.

Même si cette fuite ne signifie pas nécessairement que les serveurs de CyberGhost ont été compromis, restez simplement prudent. Changez régulièrement vos mots de passe, activez l’authentification à deux facteurs quand cela est possible, et n’utilisez pas le même mot de passe sur plusieurs plateformes. Les services VPN peuvent vous protéger contre certaines menaces, mais ils ne remplacent pas une bonne hygiène numérique et une vigilance de tous les instants.

A propos de l'auteur : Lisa

Fondatrice de VPN Mon Ami

Experte en cybersécurité avec plus de 12 ans d'expérience dans le domaine des VPN, j'écrit de nombreux articles pour sensibiliser les internautes à la confidentialité en ligne.