Mullvad VPN : Des comptes découverts sur le dark web

Mullvad VPN : Des comptes découverts sur le dark web

La récente découverte de comptes Mullvad VPN sur le dark web a suscité des inquiétudes quant à la sécurité des données des utilisateurs. Cependant, la firme suédoise insiste sur le fait qu’il ne s’agit pas d’une fuite, mais plutôt de comptes qui ont été distribués gratuitement et qui ont fini sur des forums publics.

Les faits en bref

Damien Bancal, chercheur en sécurité avec plus de 30 ans d’expérience, a signalé que le fournisseur suédois de VPN Open Source, Mullvad VPN, aurait divulgué des données d’utilisateurs. Lors d’une enquête, il a découvert des dizaines d’adresses web menant à l’API de Mullvad offrant un accès aux informations de connexion des utilisateurs, telles que les adresses IP, les dates de connexion et d’autres informations non personnellement identifiables.

Bien qu’il semble impossible de retracer les données aux propriétaires des comptes, ce chercheur insiste sur le fait qu’un acteur malveillant peut causer de grands dommages avec très peu d’informations.

©VPNMonAmi

La réponse de Mullvad VPN

Jan Jonsson, PDG de Mullvad VPN, a déclaré qu’il n’était pas surpris d’apprendre l’exposition publique des comptes. Il a souligné que ce n’était pas une fuite. Selon lui, des personnes tentent de forcer brutalement les comptes en devinant les numéros de compte pour obtenir un compte VPN gratuit. Il a également mentionné que la société met l’accent sur la vie privée de ses clients et qu’elle a une politique stricte de « non logs ».

L’importance de la confidentialité dans l’industrie du VPN

Les internautes comptent sur les VPN sans log pour assurer leur confidentialité en ligne. L’exposition des ID VPN pourrait avoir des conséquences, car elle pourrait être associée à des informations privées de l’utilisateur. Dans le cas où un ID VPN est exposé, l’utilisateur doit changer de mot de passe, activer l’authentification à plusieurs facteurs et informer son fournisseur de VPN du problème.

Cet incident ne change en rien notre opinion sur Mullvad VPN, nous croyons en son modèle de développement et en sa politique de confidentialité.

Pour conclure

Face à des déclarations divergentes et à une situation quelque peu floue, la prudence est de rigueur. Bien que Mullvad insiste sur le fait qu’il ne s’agit pas d’une véritable fuite de données, la présence de comptes sur le dark web reste préoccupante. Dans ce contexte, il est sage d’accorder le bénéfice du doute à Mullvad, tout en insistant sur l’importance de toujours protéger ses informations et d’être vigilants en ligne.

A propos de l'auteur : Lisa

Fondatrice de VPN Mon Ami

Experte en cybersécurité avec plus de 12 ans d'expérience dans le domaine des VPN, j'écris de nombreux articles pour sensibiliser les internautes à la confidentialité en ligne.

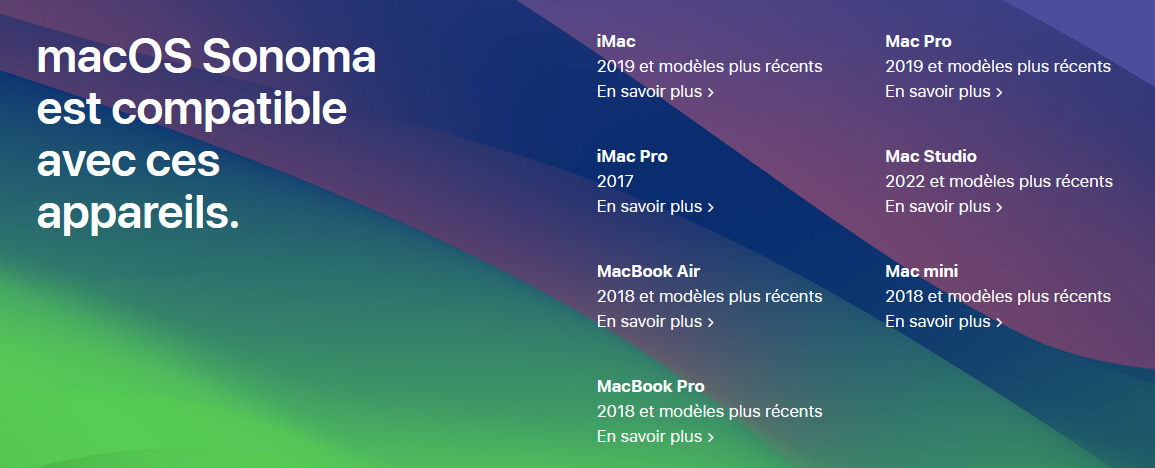

©Apple Inc.

©Apple Inc.