Suspension de Telegram en Irak : +1 200 % de téléchargements VPN

Suspension de Telegram en Irak : +1 200 % de téléchargements VPN

Article initialement publié le 9 août 2023 — mis à jour le 13 avril 2026

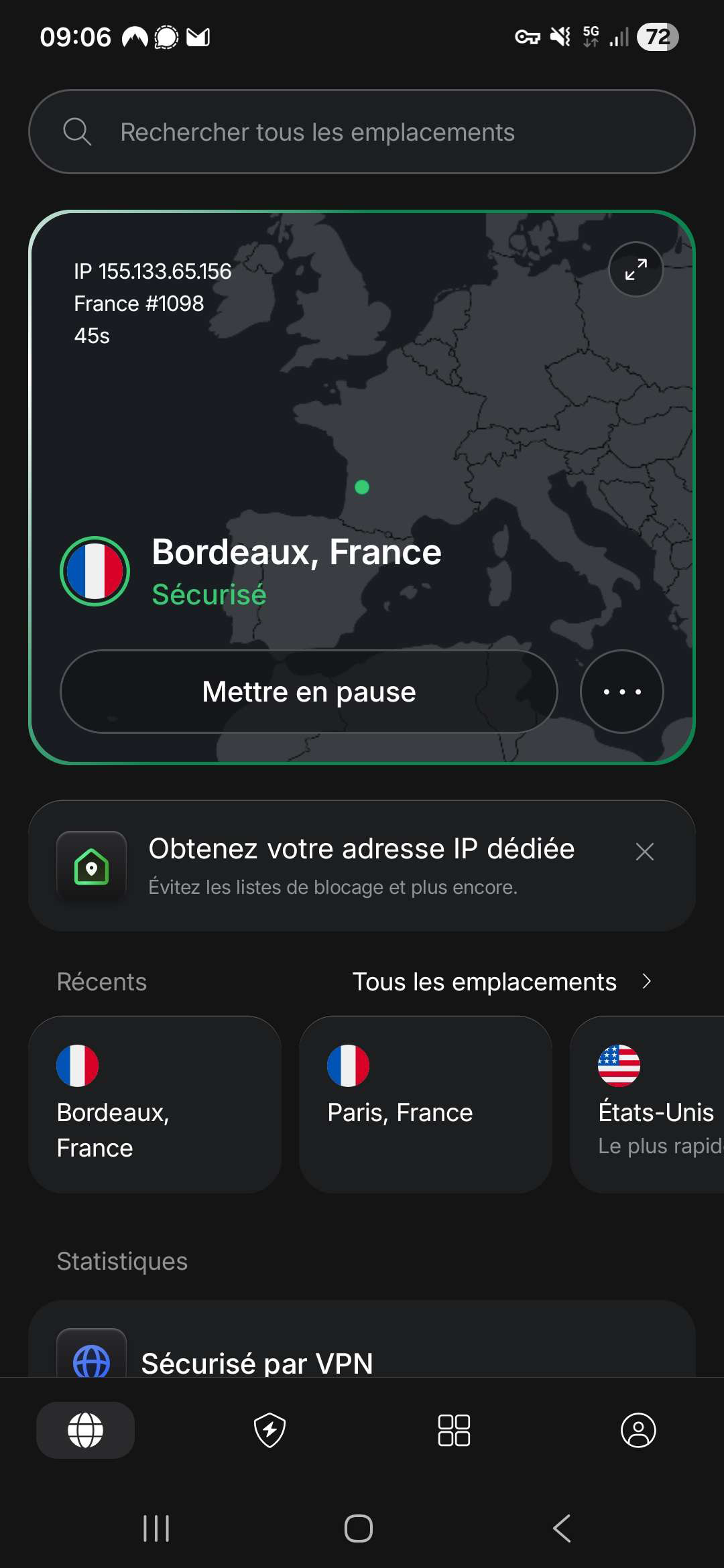

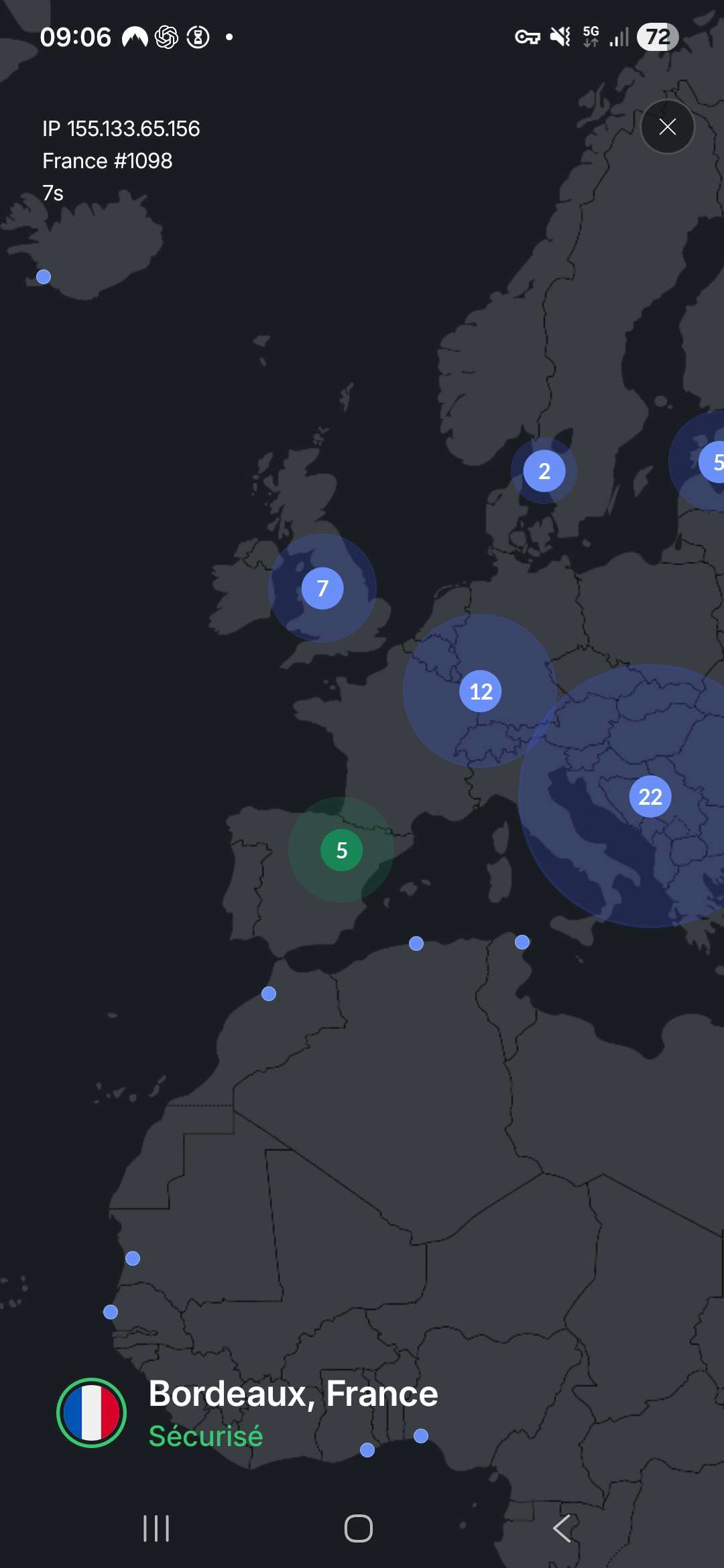

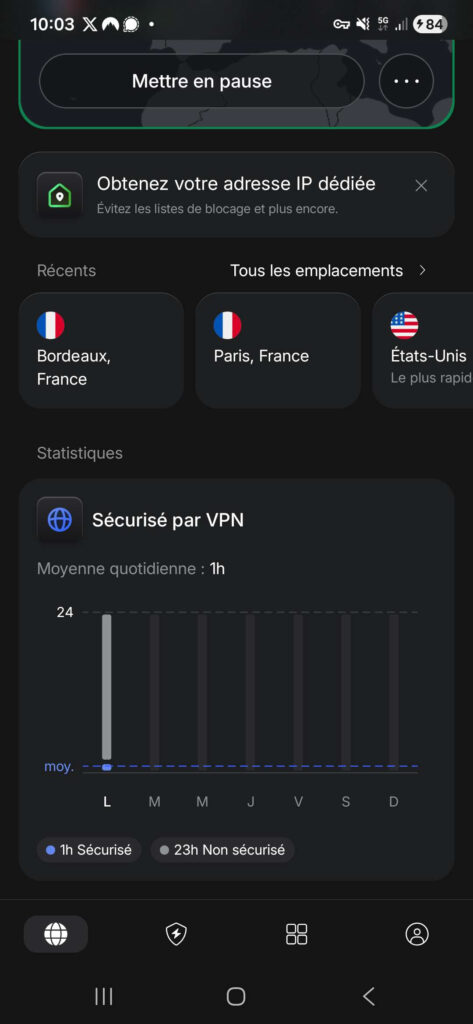

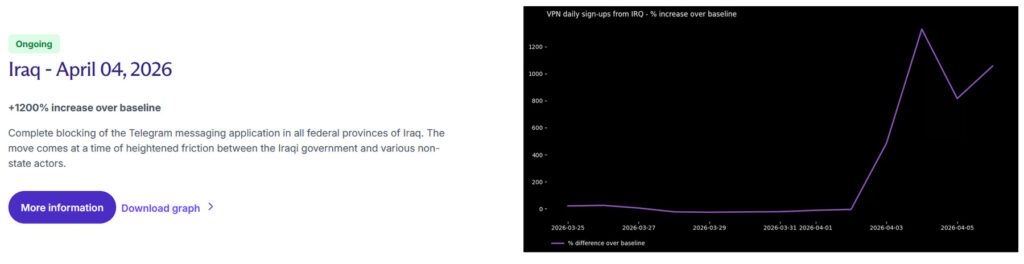

Le 3 avril 2026, l’Irak a bloqué Telegram pour la deuxième fois en moins de trois ans. Le blocage touche toutes les provinces fédérales du pays. En réponse, les téléchargements de VPN gratuits illimités ont bondi de +1 200 % au-dessus de la normale selon les données de Proton VPN, un record pour le pays.

Pourquoi Telegram a été suspendu en Irak en 2026 ?

Le gouvernement irakien a décidé cette suspension en coordination avec ses services de sécurité et de renseignement. La raison officielle, confirmée à l’agence Shafaq News le 7 avril : Telegram est utilisé par des factions armées pour coordonner leurs activités, notamment des attaques par drones.

Contrairement au premier blocage de 2023, motivé par des fuites de données personnelles et la non-réponse de Telegram, l’application de messagerie cryptée, le motif de 2026 est explicitement militaire. Bagdad, Bassora, Nadjaf, Salah ad-Din, Kirkouk et Diyala sont touchées simultanément depuis le 3 avril. Le blocage est toujours actif au 13 avril 2026.

La Région du Kurdistan irakien reste épargnée, comme en 2023 : les opérateurs Korek Telecom et Kurdistan Net n’ont pas appliqué la restriction, en raison de l’autonomie administrative de la région.

+1 200 % de téléchargements VPN

Selon l’Internet Censorship Observatory de Proton VPN, les inscriptions depuis l’Irak ont atteint +1 200 % au-dessus de la baseline dès le 4 avril, avec un maintien autour de +1 000 % dans les jours suivants. C’est le pic le plus élevé jamais enregistré pour le pays. Google Trends confirme une explosion parallèle des recherches pour le terme « VPN » depuis l’Irak.

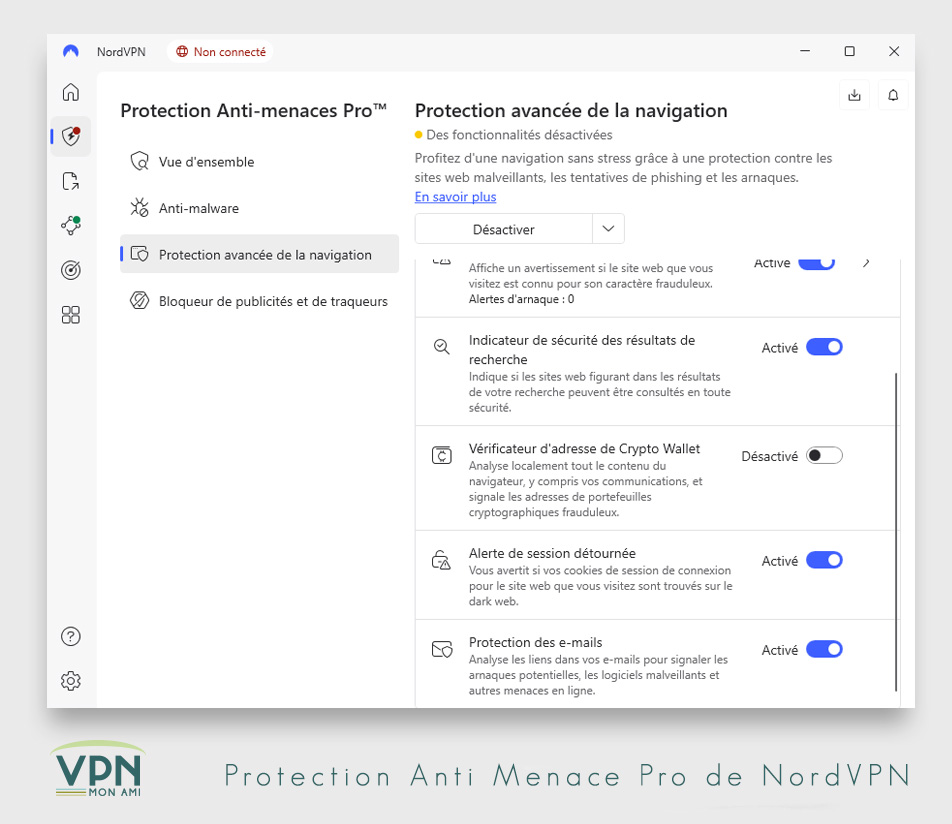

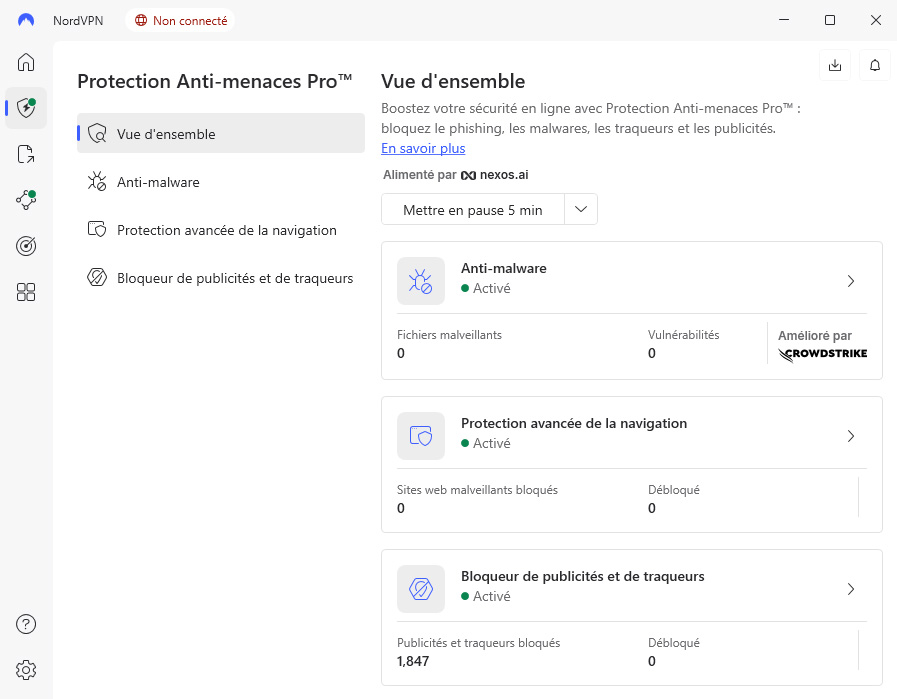

Attention au choix du VPN

Proton VPN a publié une mise en garde importante : de nombreux VPN gratuit pour les réseaux sociaux massivement téléchargés en Irak lors de ce pic sont liés à des entités chinoises à la propriété opaque, ou à des services qui monétisent les données de navigation via des tiers.

En d’autres termes : se protéger d’un blocage avec un mauvais VPN, c’est risquer de substituer une surveillance à une autre. Dans ce contexte, mieux vaut privilégier un VPN audité et transparent.

Ce n’est pas la première fois

L’Irak avait déjà bloqué Telegram du 6 au 14 août 2023, pour des raisons différentes : des chaînes diffusaient des données personnelles d’utilisateurs irakiens, et la plateforme n’avait pas répondu aux demandes du ministère des Communications. Telegram avait finalement supprimé les chaînes concernées, ce qui avait conduit à la levée du blocage en 8 jours.

En 2026, la sortie est moins évidente : Telegram ne peut pas « désactiver » une menace militaire. La levée dépendra d’une décision politique irakienne, indépendamment de toute coopération de la plateforme.

A propos de l'auteur : Mina

CoFondatrice de VPN Mon Ami

Chasseuse de bugs dans son quotidien, Mina teste tous les outils de cybersécurité, anciens et nouveaux, que nous vous faisons découvrir.