Nombre de serveurs VPN : ce qui compte vraiment pour votre vitesse

Nombre de serveurs VPN : ce qui compte vraiment pour votre vitesse

« 5000 serveurs dans 60 pays ! » « 10 000 serveurs disponibles ! » Ces chiffres impressionnants figurent sur la plupart des sites de VPN. Mais est-ce que plus de serveurs signifie automatiquement un VPN plus rapide ?

La réponse courte : non.

Un fournisseur avec 10 000 serveurs concentrés dans quelques pays ou mal équipés ne sera pas plus rapide qu’un concurrent avec 1000 serveurs bien placés et optimisés. Ce qui impacte vraiment votre vitesse, c’est la qualité et la répartition de ces serveurs, pas leur nombre absolu.

Explications.

Que signifie vraiment « 5000 serveurs » ?

Le nombre de serveurs est une métrique facile à communiquer et à comparer entre fournisseurs. C’est un chiffre qui parle immédiatement. Mais il ne dit rien sur la performance réelle que vous allez obtenir.

Pourquoi ? Parce que cette métrique seule ne précise pas :

- La répartition géographique : 5000 serveurs concentrés dans 5 pays ne vous aident pas si vous voyagez en Asie ou en Amérique latine

- La charge par serveur : des serveurs saturés ralentissent la connexion, même s’ils sont nombreux

- Le type de serveurs : certains chiffres incluent des serveurs virtuels, qui ne sont pas des machines physiques situées dans le pays annoncé (on y revient plus bas)

En d’autres termes, le nombre de serveurs est une information incomplète. Pour comprendre la performance d’un VPN, il faut regarder d’autres critères.

Ce qui impacte vraiment votre vitesse de connexion

1. La distance géographique entre vous et le serveur

Principe de base : plus le serveur est loin de vous, plus la connexion est lente.Lorsque vous vous connectez à un VPN, vos données doivent faire un aller-retour entre votre appareil et le serveur VPN avant d’atteindre leur destination finale (un site web, un serveur de jeu, etc.). Cette distance introduit ce qu’on appelle de la latence, un délai mesurable en millisecondes.

Exemple concret :

- Vous êtes à Paris et vous vous connectez à un serveur VPN à Amsterdam : latence de ~10-15 ms

- Même situation, mais serveur à Sydney : latence de ~250-300 ms

- Pour le streaming ou la navigation, 300 ms restent acceptables. Mais pour du gaming ou de la visioconférence, ça devient gênant.

Ce que ça signifie concrètement : Avoir 100 serveurs en Europe de l’Ouest ne compense pas l’absence de serveurs en Asie ou en Amérique du Sud. La couverture géographique impacte directement votre expérience selon votre localisation et vos besoins.

2. La charge serveur (congestion réseau)

Un serveur VPN, c’est une machine avec des ressources limitées : processeur, mémoire, bande passante. Si trop d’utilisateurs se connectent simultanément au même serveur, il sature.

Exemple simplifié :

Un serveur avec un port 10 Gbps peut théoriquement servir 100 utilisateurs à 100 Mbps chacun

Si 200 utilisateurs se connectent, tout le monde se partage 10 Gbps → chacun n’obtient plus que 50 Mbps en moyenne

C’est ce qu’on appelle la congestion.

Ici, le nombre de serveurs joue un rôle… mais seulement s’ils sont bien répartis géographiquement. Si un fournisseur a 1000 serveurs aux États-Unis mais seulement 2 en France, les utilisateurs français vont tous se retrouver sur ces 2 machines, qui vont saturer.

Solution technique courante : l’équilibrage de charge (load balancing). Le système répartit automatiquement les utilisateurs sur plusieurs serveurs d’une même zone pour éviter la saturation d’un seul point.

3. La qualité de l’infrastructure serveur

Tous les serveurs ne se valent pas sur le plan technique. Voici les caractéristiques qui différencient les infrastructures performantes :

Bande passante des ports réseau

- 1 Gbps : suffisant pour un usage modéré, mais sature plus rapidement avec beaucoup d’utilisateurs

- 10 Gbps : standard courant chez la plupart des fournisseurs établis

- 100 Gbps : encore moins répandu, mais de plus en plus présent dans les infrastructures récentes

Serveurs RAM-only (sans disque dur)

Certains fournisseurs utilisent des serveurs qui fonctionnent entièrement en mémoire vive (RAM), sans disque dur. Avantages techniques :

- Plus rapide : la RAM est beaucoup plus rapide qu’un disque

- Plus sécurisé : tout est effacé à chaque redémarrage, aucune trace ne persiste

Peering direct avec les FAI

Un serveur VPN performant établit des connexions directes (peering BGP) avec les principaux fournisseurs d’accès Internet locaux (Orange, Free, Bouygues, SFR, etc.).

Concrètement : Au lieu que vos données transitent par plusieurs intermédiaires sur Internet, elles passent directement du réseau de votre FAI au réseau du VPN. Résultat : moins de « sauts » réseau, donc moins de latence et une meilleure stabilité.

Ce peering est difficile à vérifier de l’extérieur, mais il explique pourquoi certains VPN sont systématiquement plus rapides que d’autres sur une même connexion Internet.

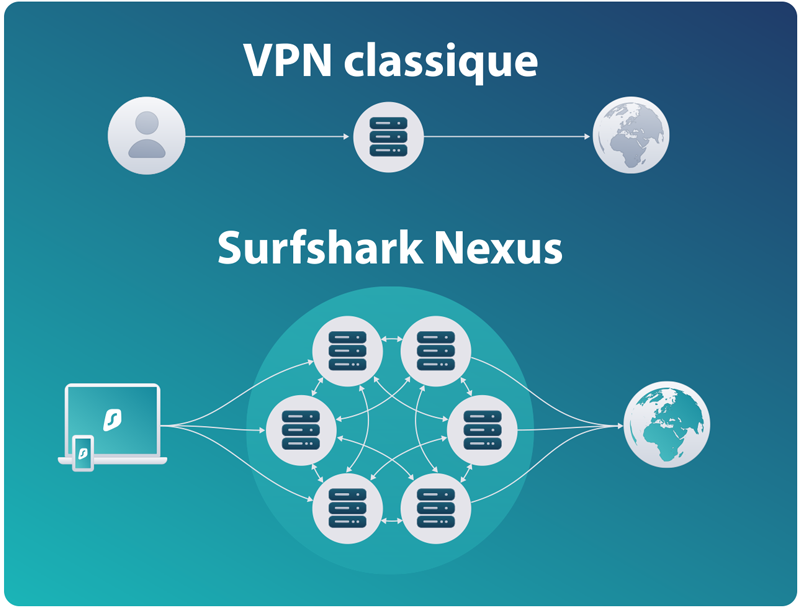

Optimisation des routes réseau

Au-delà du peering, certains fournisseurs optimisent dynamiquement les routes que prennent vos données. Au lieu de suivre le chemin standard d’Internet (qui n’est pas toujours le plus efficace), le VPN peut choisir des routes alternatives moins encombrées.

Exemple : Pour aller de Paris à Tokyo, vos données pourraient transiter par Singapour plutôt que par la route standard via la Russie, si celle-ci est saturée à un moment donné.

Cette optimisation est généralement transparente pour l’utilisateur, mais elle peut faire une différence notable sur les connexions longue distance.

Impact concret : À nombre de serveurs égal, l’infrastructure technique fait la différence entre une expérience fluide et une connexion décevante.

4. Le protocole VPN utilisé

Le protocole VPN (la technologie qui chiffre et transporte vos données) a un impact énorme sur la vitesse :

- WireGuard® : protocole récent, ultra-rapide, faible overhead. C’est le standard actuel pour la performance.

- OpenVPN : robuste et sécurisé, mais plus lent que WireGuard (surtout en UDP)

- IKEv2/IPsec : bon équilibre vitesse/sécurité, particulièrement efficace sur mobile

Un serveur peut être excellent, mais si le protocole utilisé est obsolète ou mal configuré, la vitesse en souffrira. C’est l’un des inconvénients des VPN qu’il faut anticiper : même avec une bonne infrastructure, le choix du protocole détermine en partie la perte de vitesse inévitable.

Serveurs physiques vs serveurs virtuels : ça change quoi ?

Tous les serveurs VPN ne sont pas des machines physiquement situées dans le pays annoncé. Il existe deux configurations :Serveur physique

Une machine dédiée installée dans un datacenter du pays cible.

Exemple : un serveur physique en Allemagne est vraiment situé à Francfort ou Berlin.

Serveur virtuel (vLocation)

Une machine située ailleurs (souvent dans un pays voisin) qui simule une adresse IP du pays cible. Exemple : un « serveur suisse » peut être physiquement en France ou en Allemagne, mais affiche une IP suisse.

Raisons d’utiliser des serveurs virtuels :

- Coût : installer un datacenter physique dans certains pays représente un investissement important

- Contraintes légales : certains pays interdisent ou restreignent les datacenters étrangers

- Disponibilité : dans les régions à faible demande, un serveur virtuel peut suffire

Impact sur la vitesse :

Un serveur virtuel ajoute un « saut » supplémentaire dans le trajet de vos données, donc un peu plus de latence. Pour la plupart des usages (streaming, navigation), c’est négligeable. Pour du gaming compétitif ou des applications temps réel, ça peut se sentir.

Ce qui facilite votre choix : les fournisseurs qui indiquent clairement quels serveurs sont physiques et lesquels sont virtuels vous permettent de faire un choix éclairé selon vos besoins.

Ce qu’il faut regarder pour évaluer la performance

Plutôt que de vous fier au nombre de serveurs seul, voici les informations qui vous permettent d’évaluer la performance réelle :

1. La couverture géographique

Le fournisseur a-t-il des serveurs dans les pays que vous utilisez ? Si vous voyagez régulièrement en Asie, vérifiez la présence de serveurs au Japon, Singapour, Corée du Sud, etc. 50 serveurs en Europe ne compenseront pas cette absence.

2. La répartition des serveurs par zone

Difficile à connaître en tant qu’utilisateur, mais un indicateur indirect : les fournisseurs qui affichent le taux d’occupation en temps réel dans leur application vous donnent une visibilité sur la charge.

3. La transparence sur l’infrastructure

Les informations qui vous aident à faire un choix éclairé :

- Quels serveurs sont physiques vs virtuels

- La bande passante disponible (1 Gbps / 10 Gbps / 100 Gbps)

- Si les serveurs sont RAM-only

- Le nombre de serveurs par pays (pas juste le total global)

4. Les tests de vitesse indépendants

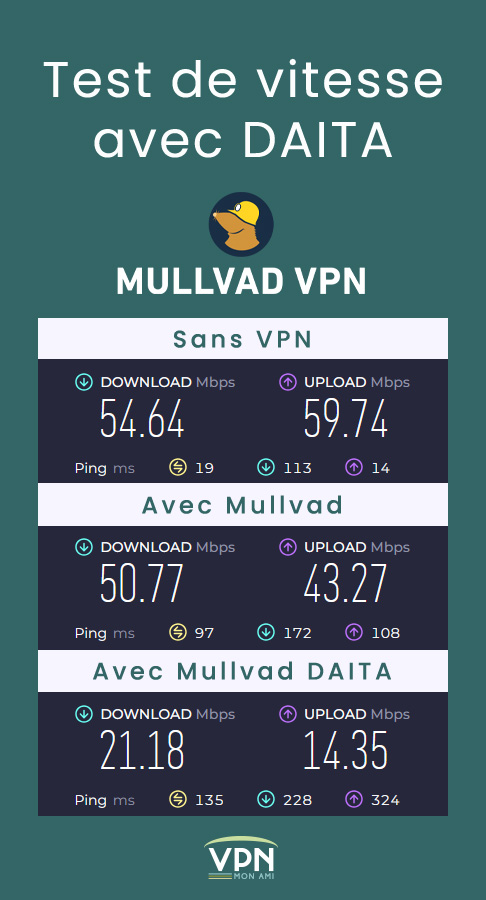

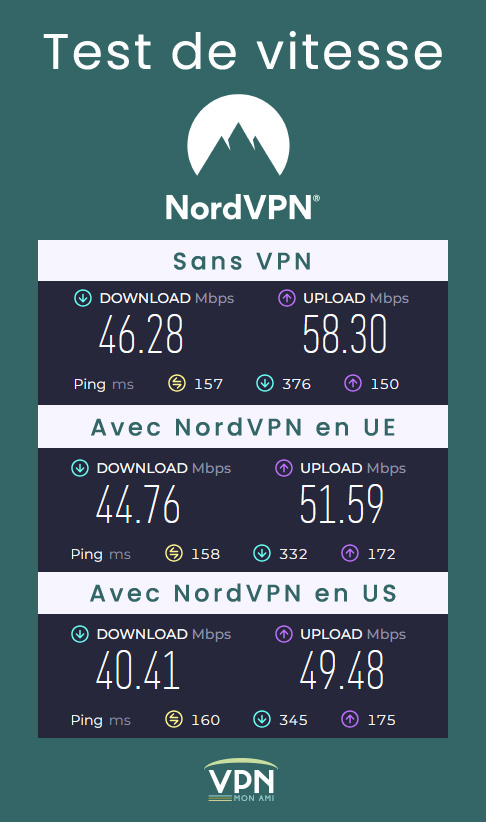

Les performances annoncées par un fournisseur sont difficiles à vérifier sans tests réels. Les tests de vitesse permettent de mesurer l’impact concret du VPN sur votre connexion : perte de débit en download/upload, augmentation de la latence, stabilité de la connexion.

Idéalement, ces tests doivent être réalisés depuis votre pays et sur votre type de connexion (fibre, ADSL, 4G/5G) pour être pertinents.

Exemple de rapport de test de vitesse réalisé depuis la France : on mesure l’impact du VPN sur le débit (download/upload) et surtout sur la latence selon la distance du serveur.

Conclusion

Le nombre de serveurs est une information facile à comparer entre fournisseurs, mais elle ne suffit pas à évaluer la performance réelle d’un VPN.

Ce qui impacte vraiment votre vitesse :

- La répartition géographique des serveurs (couverture mondiale cohérente)

- La qualité de l’infrastructure (bande passante, technologie RAM-only)

- L’équilibrage de charge pour éviter la saturation

- Le protocole utilisé (WireGuard offre généralement les meilleures performances)

- La transparence sur l’infrastructure (physique vs virtuel, capacités techniques)

Un fournisseur avec 1000 serveurs bien répartis et optimisés dans 60 pays offrira une meilleure expérience qu’un concurrent avec 5000 serveurs concentrés dans 10 pays ou fonctionnant sur une infrastructure limitée.

Le nombre de serveurs est une donnée partielle. La qualité et la répartition de ces serveurs impactent directement votre expérience quotidienne.

A propos de l'auteur : Lisa

Fondatrice de VPN Mon Ami

Experte en cybersécurité avec plus de 12 ans d'expérience dans le domaine des VPN, j'écris de nombreux articles pour sensibiliser les internautes à la confidentialité en ligne.

Note de transparence :

Cet article n'est pas sponsorisé. Il traite simplement d'un sujet d'actualité pertinent dans le domaine de la protection des données.

Si vous décidez d’essayer un service via le lien fourni, l’équipe recevra une petite commission sans frais supplémentaires pour vous. Cette commission nous permet de continuer à fournir du contenu de qualité et à maintenir ce site indépendant sans bannières publicitaires intrusives, pour une lecture plus agréable sans suivi.

Soyez assuré que notre analyse et nos opinions sont objectifs et basées sur nos recherches et notre expérience dans le domaine de la cybersécurité. Nous sommes indépendants.

Interface de l’extension de proxy – ©NordVPN

Interface de l’extension de proxy – ©NordVPN