Mullvad supprime OpenVPN le 15 janvier 2026 : fin d’une ère

Mullvad supprime OpenVPN le 15 janvier 2026 : fin d’une ère

Le 15 janvier 2026, Mullvad, l’un des VPN Open Source les plus respectés pour sa politique stricte de non-journalisation, désactive définitivement le support OpenVPN. Cette décision, annoncée été 2025 et appliquée progressivement depuis décembre 2025, marque la fin d’une transition amorcée il y a près de 8 ans avec l’adoption de WireGuard®.

Si vous utilisez encore ce protocole, il est temps de planifier la transition.

OpenVPN, c’est fini chez Mullvad

Le calendrier est désormais clair :

- 15 janvier 2026 : date butoir pour la fin du support.

- Aucun nouveau serveur VPN Mullvad supportant OpenVPN ne sera ajouté d’ici là.

- Les serveurs existants seront progressivement retirés.

- Impossible de générer de nouvelles configurations OpenVPN.

Jusqu’à cette échéance, les utilisateurs actuels pourront encore se connecter via OpenVPN, mais Mullvad encourage vivement à anticiper.

©Capture d’écran VPN Mon Ami

Pourquoi ce choix ?

OpenVPN a longtemps été le protocole VPN de référence, apprécié pour sa robustesse et son large support. Mais Mullvad mise désormais tout sur WireGuard®, pour plusieurs raisons :

- Performance : WireGuard® est plus rapide et plus léger.

- Simplicité : configuration plus facile, code plus court et auditable.

- Compatibilité : les applications Mullvad intègrent WireGuard par défaut, avec des notifications claires lorsqu’on utilise encore OpenVPN.

En clair, Mullvad veut concentrer ses efforts sur un protocole nouvelle génération, mieux adapté aux usages actuels.

Si vous souhaitez une analyse complète de ses performances avec WireGuard® et une évaluation détaillée de son fonctionnement réel, consultez notre avis sur Mullvad VPN, où nous testons le service dans des conditions réelles.

Une transition préparée, pas un sacrifice

Contrairement à ce qu’un retrait brutal de protocole pourrait laisser penser, Mullvad a méthodiquement compensé les avantages historiques d’OpenVPN avant de le supprimer. Le fournisseur a développé deux solutions spécifiques pour maintenir les fonctionnalités critiques :

- L’obfuscation du trafic WireGuard® via QUIC et LWO pour contourner les blocages et la censure

- UDP-over-TCP et Shadowsocks pour imiter le comportement d’OpenVPN dans les environnements restrictifs

- DAITA (Defense Against Traffic Analysis) pour résister à l’analyse de trafic avancée

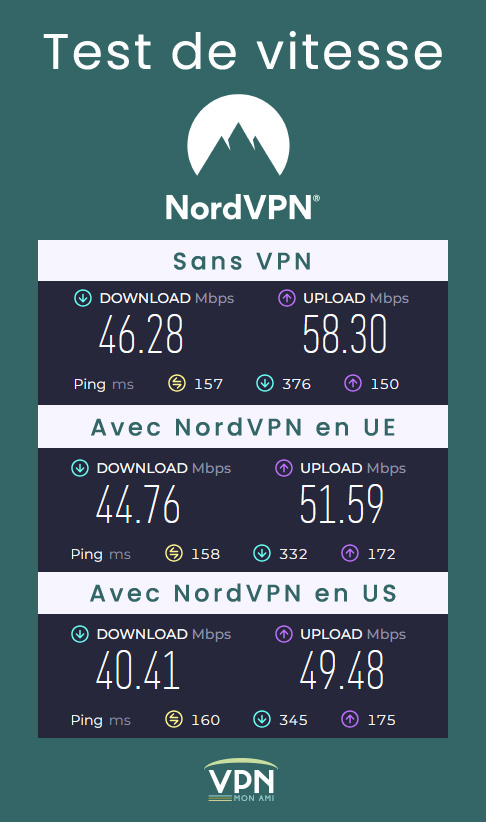

Mullvad affirme que WireGuard® avec ces méthodes d’obfuscation offre « le même niveau de camouflage qu’OpenVPN avec une sécurité supérieure ». En revanche, le fournisseur précise que l’activation de l’obfuscation peut dégrader les performances (et c’est clairement le cas avec DAITA d’après nos tests de vitesse).

La suppression d’OpenVPN n’est donc pas un abandon de fonctionnalités anti-censure, mais une simplification technique rendue possible par le déploiement de ces alternatives.

Concrètement, que faire ?

Si vous êtes utilisateur de Mullvad et encore sur OpenVPN :

- Passez à WireGuard® dès maintenant via l’application Mullvad (c’est automatique) ou en configurant votre routeur.

- Testez vos flux et scripts si vous aviez intégré OpenVPN dans vos automatisations.

- Vérifiez la compatibilité de votre matériel : sur ordinateur et mobile, WireGuard est déjà intégré sans problème. Mais si vous utilisez un routeur ancien ou un firmware non mis à jour, il se peut que WireGuard® ne soit pas pris en charge. Dans ce cas, une mise à jour ou un matériel plus récent peut être nécessaire.

Mullvad propose des guides pratiques pour accompagner cette migration.

Mullvad, seul sur ce coup là

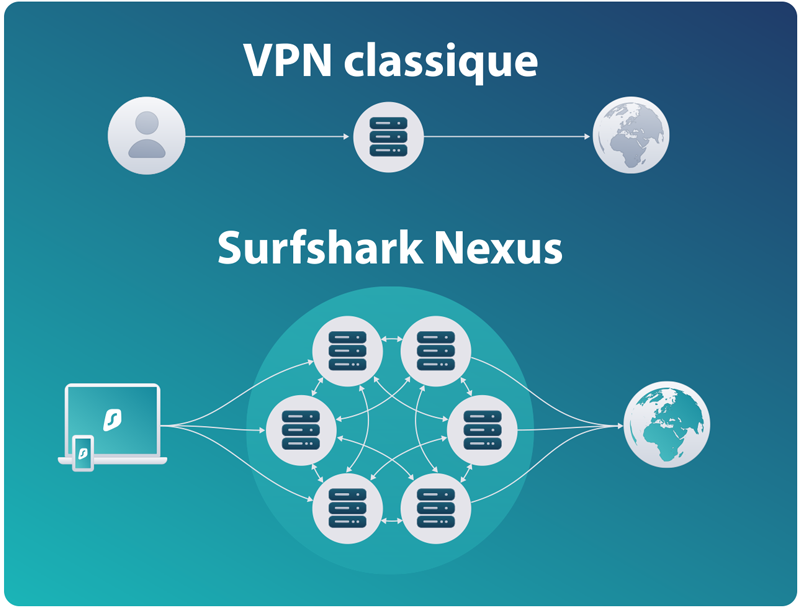

A ce jour, aucun autre fournisseur VPN n’a suivi Mullvad dans l’abandon d’OpenVPN. Certains ont même renforcé leur support OpenVPN en 2025 en ajoutant les modes UDP et TCP, tandis que NordVPN, Proton VPN et Surfshark maintiennent une offre multi-protocole combinant OpenVPN et WireGuard®.

Cette position isolée reflète la philosophie toujours aussi radicale de Mullvad : privilégier la simplification technique et la sécurité maximale, quitte à perdre des utilisateurs attachés à OpenVPN. Pour un fournisseur qui refuse déjà les paiements récurrents et les partenariats affiliés agressifs, c’est une cohérence assumée.

Source : Blog officiel de Mullvad

A propos de l'auteur : Lisa

Fondatrice de VPN Mon Ami

Experte en cybersécurité avec plus de 12 ans d'expérience dans le domaine des VPN, j'écris de nombreux articles pour sensibiliser les internautes à la confidentialité en ligne.

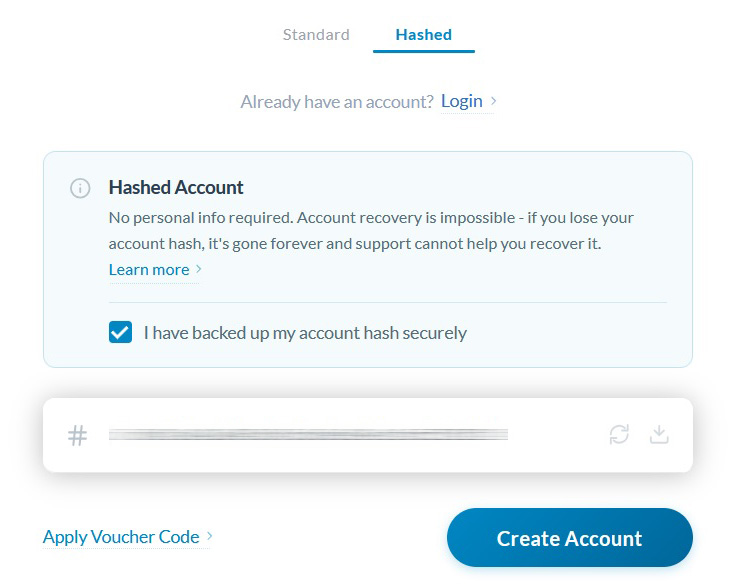

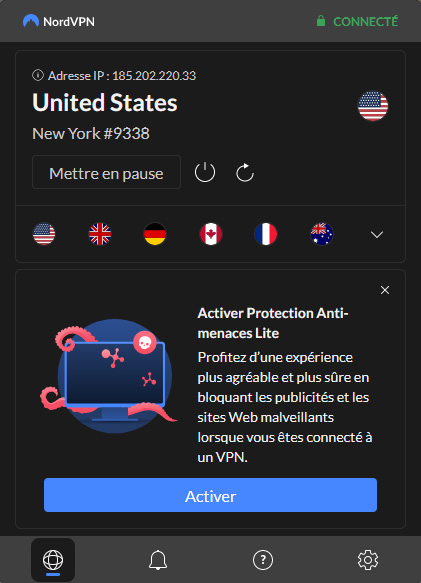

Interface de l’extension de proxy – ©NordVPN

Interface de l’extension de proxy – ©NordVPN