VPN décentralisés : que valent-ils vraiment ?

VPN décentralisés : que valent-ils vraiment ?

Les VPN décentralisés font parler d’eux depuis 2019. Leur principe est simple : éliminer le point faible des VPN classiques, une seule entreprise qui contrôle toute l’infrastructure, en la distribuant sur un réseau de nœuds indépendants, parfois opérés par des particuliers et souvent associés à une logique de rémunération en cryptomonnaie.

Des projets comme Orchid, Mysterium VPN, Sentinel, KelVPN ou NymVPN ont chacun tenté de répondre à ce modèle avec des approches très différentes : place de marché de bande passante, réseau de nœuds communautaires, infrastructure décentralisée ou architecture pensée pour limiter la corrélation entre identité, paiement et activité.

Plusieurs années après leur lancement, il est désormais possible d’évaluer ce qu’ils valent concrètement : leur fonctionnement réel, leurs failles structurelles, leurs performances, leur niveau de transparence, et leur positionnement face aux évolutions réglementaires en France et en Europe.

Sommaire

Comment fonctionne un VPN décentralisé

Contrairement à un VPN classique, où vous vous connectez aux serveurs d’une entreprise identifiable (NordVPN, ExpressVPN, ProtonVPN…), un VPN décentralisé vous fait transiter par des nœuds de sortie opérés par des particuliers, répartis dans le monde entier.

On parle volontairement de nœuds et non de serveurs. Dans la majorité des cas, il ne s’agit pas d’infrastructures professionnelles hébergées en datacenter, mais de machines opérées par des individus : ordinateur personnel, serveur privé ou connexion domestique. Ces nœuds ne bénéficient donc ni des garanties d’isolation, ni de la supervision continue, ni des cadres de conformité propres aux VPN classiques.

Les opérateurs de nœuds sont rémunérés en cryptomonnaie en fonction de la bande passante qu’ils partagent. Côté utilisateur, l’expérience reste proche d’un VPN traditionnel : vous lancez l’application, sélectionnez un pays lorsque l’option existe, et votre trafic sort par l’un de ces nœuds.

VPN classique, VPN décentralisé, Tor : des modèles différents

- Avec un VPN classique (voir : Qu’est-ce qu’un VPN ?),vous vous connectez via une entreprise identifiable, qui gère ses propres serveurs et peut faire l’objet d’audits indépendants

- Avec un VPN décentralisé, cette confiance est fragmentée entre des centaines de particuliers que vous ne connaissez pas.

- Avec Tor, enfin, vous n’avez aucun contrôle : votre trafic transite automatiquement par plusieurs nœuds gérés par des volontaires non rémunérés, offrant un niveau d’anonymat élevé au prix de performances généralement très faibles pour un usage courant.

Un VPN décentralisé n’est donc ni une version améliorée du VPN classique, ni un équivalent de Tor. C’est une architecture différente, avec ses propres compromis.

VPN classique vs VPN décentralisé

| Critère | VPN classique audité | VPN décentralisé |

|---|---|---|

| Vérification no-logs | Audits indépendants possibles | Impossible à vérifier globalement |

| Responsabilité légale | Entreprise identifiable | Particuliers dispersés |

| Vitesse | Élevée | Variable |

| Résistance au blocage | Faible | Moyenne |

| Simplicité | Installation classique | Gestion de cryptomonnaie |

| Auditabilité technique | Audits tiers | Fragmentée par nœud |

| Incident response | Support contractuel | Absente |

Les failles structurelles à connaître

Dans un VPN décentralisé, chaque nœud de sortie peut techniquement voir le trafic qu’il relaie. Or, vous ne savez pas qui opère ce nœud, aucun audit ne permet de vérifier son comportement, et rien n’empêche un État ou un acteur disposant de moyens importants de déployer massivement des nœuds de surveillance.

Contrairement aux VPN classiques, où il est possible d’évaluer la réputation d’un fournisseur et de consulter des audits VPN indépendants, l’utilisateur d’un VPN décentralisé s’en remet à une infrastructure sans supervision globale.

La question du no-logs est particulièrement trompeuse. L’absence de serveur central ne signifie pas absence de journalisation. Chaque opérateur peut enregistrer localement ce qu’il souhaite, et peut même y avoir un intérêt économique à le faire, via la revente de métadonnées ou des techniques de corrélation de trafic. La blockchain, souvent mise en avant, ne protège pas le trafic : elle ne fait que tracer les paiements.

Un cadre juridique fragmenté et risqué

Chaque nœud est soumis aux lois du pays dans lequel il est opéré. Par exemple, un nœud situé en France peut être contraint par la justice française ; un nœud situé dans un pays autoritaire applique les règles locales. Il n’existe aucune protection légale unifiée.

Pour les opérateurs de nœuds situés en France, la situation est particulièrement floue. Selon l’interprétation retenue par les autorités, ils pourraient être assimilés à des fournisseurs d’accès de fait, sans bénéficier des protections juridiques associées. Cela expose potentiellement à des responsabilités pénales liées au trafic transitant par le nœud, à des saisies de matériel dans le cadre d’enquêtes judiciaires, et à l’absence de cadre contractuel protecteur.

Des performances inégales

Les retours utilisateurs de 2025-2026 convergent : les performances des VPN décentralisés sont très variables.

Cette variabilité est structurelle. Le trafic dépend de connexions domestiques ou semi-professionnelles, et non d’infrastructures dédiées à haut débit comme celles des VPN classiques.

VPN décentralisés : dans quels cas ça peut servir… et dans quels cas non

Les VPN décentralisés peuvent être utiles pour contourner certaines détections de VPN, notamment grâce à l’usage d’IP résidentielles, plus difficiles à bloquer que les IP de datacenters. Ils peuvent aussi offrir une certaine résilience face à des formes de censure reposant sur des listes d’IP ou du filtrage simple.

En revanche, ils ne constituent pas une solution adaptée pour les journalistes, activistes ou personnes exposées à une surveillance ciblée. Un seul nœud compromis suffit à exposer le trafic. Ils sont également mal adaptés aux usages juridiques ou financiers sensibles, les transactions crypto étant traçables et les juridictions multiples. Enfin, en contexte professionnel, l’absence de garanties de service, de support et de conformité claire au RGPD les rend difficilement exploitables.

Face à la régulation française

Les débats parlementaires récents sur la régulation du numérique montrent une chose claire : les VPN décentralisés ne bénéficient d’aucun traitement de faveur. Leur caractère distribué ne les exempte ni du RGPD, ni du DSA, ni des dispositifs de blocage administratif.

Si la France devait durcir sa position sur les VPN, les réseaux décentralisés seraient concernés comme les autres. La responsabilité juridique des opérateurs de nœuds français reste, à ce stade, largement indéterminée.

dVPN : Les principaux acteurs en 2026

Plusieurs projets se distinguent aujourd’hui.

Sentinel repose sur une infrastructure open-source couvrant plus de 90 pays. Il est compatible avec WireGuard®, V2Ray et OpenVPN, et sert de base à plusieurs applications, dont RYN VPN, qui revendique plusieurs millions d’utilisateurs.

Mysterium met en avant un réseau d’environ 20 000 adresses IP résidentielles dans plus de 130 pays. L’utilisateur peut payer à la consommation ou via le token MYST. Le projet est également open-source.

Orchid adopte une approche différente. L’utilisateur ne choisit ni pays ni nœud : l’application sélectionne automatiquement les relais selon un mécanisme de pondération basé sur le staking du token OXT. Le tarif moyen tourne autour de 0,06 $ par Go, avec paiement exclusivement en cryptomonnaie.

Cette architecture introduit une opacité assumée : la confiance dans un opérateur est remplacée par une sélection algorithmique que l’utilisateur ne contrôle pas. Cela complique l’analyse des risques, car il est impossible de savoir précisément qui opère les nœuds ni selon quels critères ils sont sélectionnés. Ce n’est pas une garantie de sécurité, mais un pari probabiliste sur un mécanisme de marché.

NymVPN dispose d’une approche plus structurée que beaucoup de VPN décentralisés grand public. Le service s’appuie sur le réseau Nym, des nœuds indépendants et des identifiants anonymes appelés zk-nyms pour limiter le lien entre paiement, identité et usage du VPN. Cette architecture est intéressante, mais elle ne doit pas être confondue avec une absence totale de traitement de données : paiements, support, télémétrie volontaire et prestataires tiers restent à examiner dans la politique de confidentialité de NymVPN.

KelVPN, de son côté, affirme utiliser du chiffrement post-quantique, en mentionnant notamment CRYSTALS-Dilithium et Kyber-512, avec une architecture blockchain pour la gestion des sessions. Ces éléments sont communiqués par le projet lui-même.

À ce jour, les VPN décentralisés restent beaucoup moins auditables que les VPN classiques établis. Les affirmations techniques, notamment autour du chiffrement, de l’absence de logs ou de la résistance à la corrélation, doivent donc être examinées au cas par cas et avec prudence tant qu’elles ne sont pas validées par des audits indépendants clairement publiés.

Ce qu’il faut retenir

Les VPN décentralisés ne sont ni une révolution, ni une arnaque. Ils représentent une architecture technique particulière, avec des avantages réels et des limites claires.

Distribuer l’infrastructure supprime un point de contrôle central, mais multiplie les points faibles. L’absence de logs centralisés ne garantit pas la confidentialité. Les performances restent inférieures à celles des VPN professionnels, et le cadre juridique est fragmenté, voire risqué pour les opérateurs de nœuds.

Pour la majorité des utilisateurs recherchant confidentialité et stabilité, un VPN classique audité reste aujourd’hui le choix le plus fiable. Pour des usages spécifiques, contournement de détections VPN ou censure basique, les VPN décentralisés peuvent avoir un intérêt, à condition d’en accepter pleinement les compromis.

En 2026, ils restent une technologie de niche. Pas l’outil de confidentialité universel que certains discours laissent entendre.

A propos de l'auteur : Lisa

Fondatrice de VPN Mon Ami

Experte en cybersécurité avec plus de 12 ans d'expérience dans le domaine des VPN, j'écris de nombreux articles pour sensibiliser les internautes à la confidentialité en ligne.

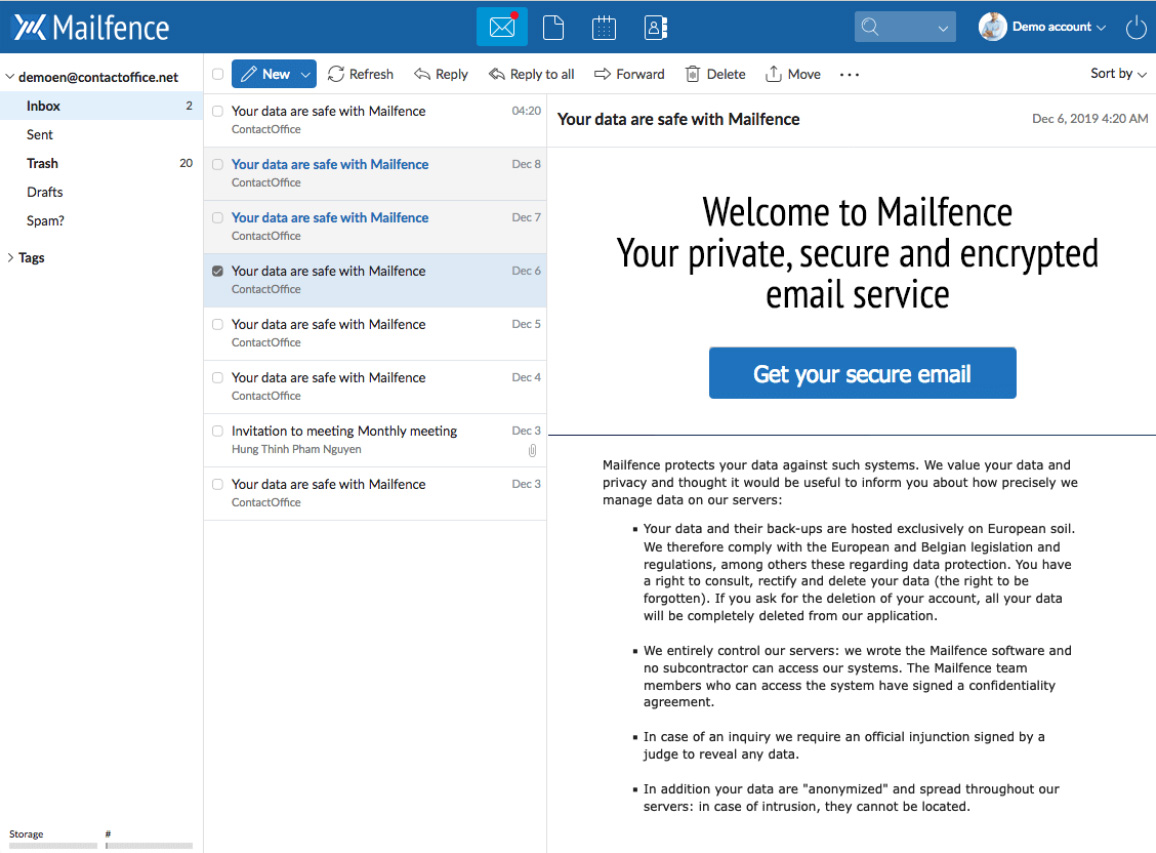

Interface de Mailfence

Interface de Mailfence