Aucun résultat

La page demandée est introuvable. Essayez d'affiner votre recherche ou utilisez le panneau de navigation ci-dessus pour localiser l'article.

Difficile de savoir s’il faut rire ou s’inquiéter de cette news. Récemment, WebDetetive, une entreprise de spyware qui opère principalement en Amérique du Sud, a été victime d’une attaque qui a effacé les données de 76 000 appareils Android de ses serveurs. Cette attaque soulève plusieurs questions sur l’écosystème des spywares, les failles de sécurité et les implications éthiques.

WebDetetive est une application d’espionnage pour Android qui se distingue par la richesse de ses fonctionnalités. Elle permet non seulement de surveiller les messages échangés sur des plateformes comme WhatsApp, Instagram et Facebook Messenger, mais aussi de suivre en temps réel la localisation de l’appareil ciblé. L’application va même jusqu’à enregistrer les appels téléphoniques et à surveiller tout ce qui est tapé sur le clavier de l’appareil.

Pour les parents, les employeurs soucieux de l’utilisation d’Internet ou encore les jaloux, WebDetetive offre également un accès à l’historique de navigation. De plus, elle permet de visualiser toutes les photos prises ou reçues sur le téléphone. Et si cela ne suffisait pas, l’application propose même une fonction d’écoute en direct, permettant d’entendre ce qui se passe dans l’environnement immédiat du téléphone surveillé. C’est proprement délirant.

Page d’accueil de webdetetive

Un VPN pour Android, bien qu’efficace pour sécuriser votre connexion Internet et protéger votre vie privée en ligne, n’est malheureusement pas une solution contre ce type de spywares. En effet, ces applications d’espionnage sont conçues pour accéder directement aux données stockées sur votre appareil, comme les messages, les appels téléphoniques et même les frappes sur le clavier. Ce type d’accès direct n’est pas entravé par le chiffrement du VPN.

Des hackers ont réussi à exploiter plusieurs vulnérabilités dans les serveurs de WebDetetive. Ils ont non seulement accédé aux bases de données de l’entreprise, mais ont également réussi à effacer les données des appareils (76 000) victimes du réseau de spyware coupant ainsi toute connexion au serveur pour empêcher le téléchargement de nouvelles données.

Le glider : symbole des hackers

WebDetetive n’est pas le seul fournisseur de logiciels espions à être la cible d’un piratage destructeur de données au cours des derniers mois. LetMeSpy, un logiciel espion mis au point par un développeur polonais, a fermé ses portes à la suite d’un piratage qui a exposé et supprimé les données téléphoniques volées des victimes sur les serveurs de LetMeSpy. L’entreprise a refusé de répondre aux questions concernant l’incident.

Au moins une douzaine d’entreprises de logiciels espions ont, ces dernières années, exposé, divulgué ou mis en danger les données téléphoniques volées des victimes en raison d’un chiffrement médiocre et de vulnérabilités de sécurité facilement exploitables.

A ce jour, le fondateur de WebDetetive, Leonardo Duarte ne s’est toujours pas exprimé sur le sujet. Nous ignorons si le fabricant de ce logiciel espion informera ses clients ou les victimes de la violation de données, ni s’il dispose encore des données ou des enregistrements nécessaires pour le faire.

Les hackers responsables de ce piratage se sont simplement contenté de laisser une note disant : « Parce que nous le pouvions » assortie du hashtag #fuckstalkerware.

A découvrir : Quels sont les différents types de hackers ?

WebDetetive semble être étroitement lié à OwnSpy, une autre application d’espionnage de téléphone bien connue. OwnSpy est développé en Espagne par Mobile Innovations, une entreprise basée à Madrid. Les deux applications partagent plusieurs lignes du même code, et il semble que WebDetetive soit en grande partie une copie repackagée d’OwnSpy.

J’ai envie d’écrire, à qui le tour ?

L’incident soulève la question de la réglementation des entreprises de spyware. Qui est responsable de surveiller ces entités qui opèrent dans des zones grises juridiques ?

Comment se fait-il que des entreprises spécialisées dans la surveillance et l’espionnage soient elles-mêmes vulnérables à des attaques ? On appréciera l’ironie de la situation.

L’attaque contre WebDetetive a été perçue par certains comme un acte de « hacktivisme ». Est-ce éthique de pirater des pirates ? Où se situe la ligne entre la justice et la vengeance ?

Le piratage de WebDetetive est un cas d’école sur les dangers et les dilemmes éthiques du monde de la cybersécurité et de la surveillance. C’est un jeu dangereux où les règles sont floues et les enjeux élevés. Il serait temps d’ouvrir le débat sur l’éthique de l’hacktivisme et la nécessité de réglementer les entreprises de spyware.

La page demandée est introuvable. Essayez d'affiner votre recherche ou utilisez le panneau de navigation ci-dessus pour localiser l'article.

Fondatrice de VPN Mon Ami

Experte en cybersécurité avec plus de 12 ans d'expérience dans le domaine des VPN, j'écris de nombreux articles pour sensibiliser les internautes à la confidentialité en ligne.

Le Raccoon Stealer 2.3.0 n’est pas un malware ordinaire. C’est le nouveau visage du hacking, agressif, évolutif et commercialisé. Depuis son apparition, il a pillé des millions d’identifiants et a constamment évolué pour déjouer nos défenses. Les gestionnaires de mots de passe, autrefois recommandés, sont-ils toujours à la hauteur face à ce raton laveur boosté ? Voici ce que vous devez savoir sur le nouveau Raccoon Stealer 2.3.0.

Lancé en avril 2019, le malware Raccoon Stealer a rapidement gagné en notoriété parmi les cybercriminels. En à peine trois ans, il est devenu responsable du vol de plus de 50 millions d’identifiants, allant des adresses e-mails aux comptes bancaires, en passant par les portefeuilles de crypto-monnaies et les numéros de cartes de crédit. Le Raccoon Stealer se déploie principalement sur les ordinateurs et les smartphones.

Sa méthode d’infection est simple. Il se déploie principalement via des pièces jointes piégées. Une fois un appareil compromis, le malware peut dérober les données de près de 60 applications différentes, qu’il s’agisse de moteurs de recherche, de banques, de comptes de crypto-monnaies ou de services de messagerie.

La popularité du Raccoon Stealer s’explique par son modèle économique attractif. Proposé sur divers forums de hackers pour un abonnement mensuel d’environ 180 €, il offre aux cybercriminels un outil puissant à un coût relativement bas.

Selon le FBI, ce raton voleur se montre d’une efficacité redoutable, causant de grandes perturbations dans le paysage de la cybersécurité. Sa popularité s’explique en partie par son accessibilité.

L’histoire de ce malware prend une tournure encore plus intrigante avec l’arrestation de son créateur, le jeune pirate ukrainien Mark Sokolovsky. Selon le FBI, il a été arrêté en mars 2022 aux Pays-Bas, au volant de sa Porsche Cayenne, alors qu’il fuyait l’Ukraine en conflit avec la Russie.

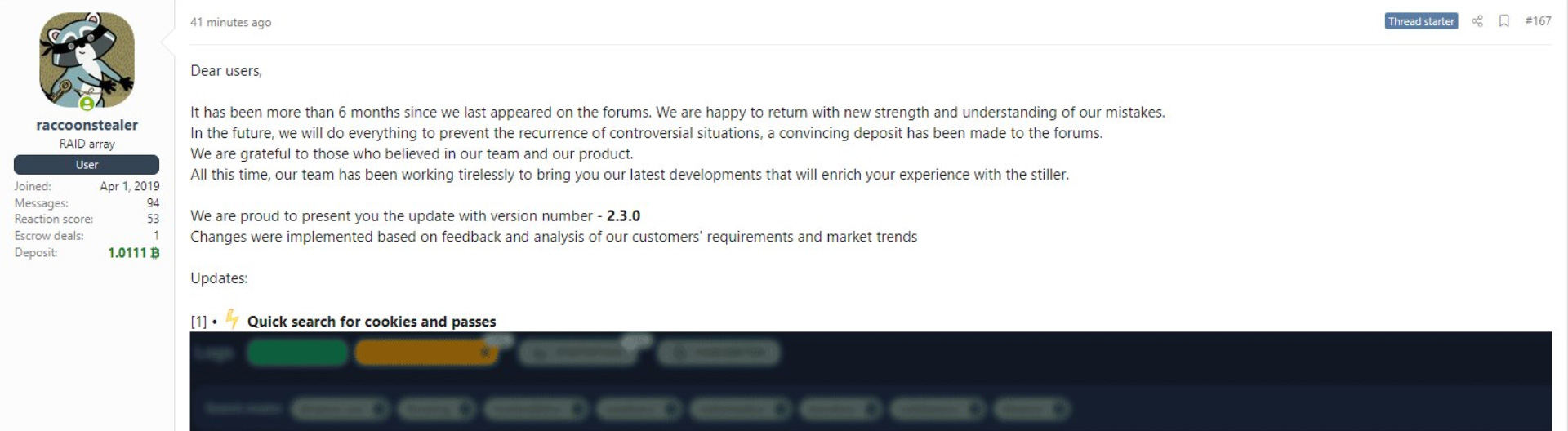

Malgré cette arrestation, le Raccoon Stealer continue de sévir, avec de nouveaux variants développés par d’autres cybercriminels, attestant de la persistance et de l’évolution constante de cette menace. Le Raccoon Stealer 2.3.0 vient d’arriver !

Illustration : capture d’écran de l’annonce de l’équipe du Raccoon Stealer qui informe ses utilisateurs de la nouvelle version 2.3.0 et des nouvelles fonctionnalités. (source : https://twitter.com/vxunderground)

Au départ, l’utilisation d’un gestionnaire de mots de passe gratuit tels NordPass ou encore Bitwarden était fortement recommandée pour sécuriser ses identifiants face à diverses menaces en ligne et notamment le Raccoon Stealer

NordPass vous alerte en cas de danger pour vos données.

Ces outils offrent plusieurs avantages pour contrer des malwares comme le Raccoon Stealer :

Isolation des mots de passe : En stockant vos identifiants de manière chiffrée, les gestionnaires de mots de passe garantissent qu’un malware infiltré sur votre appareil ne puisse pas accéder directement à vos mots de passe sans le mot de passe maître du gestionnaire.

Saisie automatique sécurisée : La fonction de remplissage automatique chiffrée offerte par de nombreux gestionnaires empêche les keyloggers de capturer vos mots de passe lors de la saisie.

Protection contre les hameçonnages : En vous alertant sur les sites de phishing, les gestionnaires de mots de passe réduisent le risque de saisir vos identifiants sur un site frauduleux.

Attention toutefois ! Si le malware parvient à capturer le mot de passe maître de votre gestionnaire de mots de passe, il pourrait potentiellement déchiffrer l’ensemble de votre base de données de mots de passe.

Raccoon Stealer, comme mentionné, est capable de dérober des données de nombreuses applications. Si le malware est programmé pour cibler spécifiquement les gestionnaires de mots de passe, il pourrait réussir à extraire des informations.

Bien qu’il ne soit pas infaillible, un gestionnaire de mot de passe protège vos identifiants des tentatives d’intrusion.

Pour en savoir plus : Les gestionnaires de mot de passe sont-ils sûrs ?

Ce n’est malheureusement pas aussi simple.

La version 2.3.0 du Raccoon Stealer présente des capacités d’attaque renouvelées, mettant à l’épreuve les défenses traditionnelles des gestionnaires de mots de passe.

Voici ce qu’il faut savoir :

Capacités étendues : La nouvelle version du Raccoon Stealer est conçue pour extraire des informations encore plus variées, allant des mots de passe aux identifiants des applications bancaires, des portefeuilles de cryptomonnaie et d’autres informations sensibles de l’utilisateur.

Charges utiles supplémentaires : Raccoon Stealer 2.3.0 peut télécharger et exécuter d’autres malwares sur l’appareil infecté. Cela pourrait inclure des keyloggers plus performants, des ransomwares, des trojans, ou d’autres types de malwares.

Cela signifie que le Raccoon Stealer 2.3.0 peut servir de vecteur d’attaque pour infecter un appareil et ensuite déployer d’autres types de malwares ou de charges utiles malveillantes.

En l’état actuel des choses, l’utilisation d’un gestionnaire de mot de passe est toujours recommandée, mais rien ne nous permet d’affirmer qu’il sera aussi efficace contre cette nouvelle version du raton voleur 2.3.0.

Si votre premier réflexe doit être évidement de renforcer la sécurité de vos identifiants.

Voici quelques rappels pour vous protéger efficacement :

Mots de passe solides : Optez pour des mots de passe complexes et uniques. Évitez les séquences prévisibles et utilisez une combinaison de lettres, chiffres et symboles.

A lire également : Best of des mots de passe les plus utilisés dans le monde en 2022

Double vérification : Activez l’authentification à deux facteurs. Bien que considéré comme fastidieux, cela ajoute une couche de sécurité supplémentaire, nécessitant non seulement un mot de passe, mais aussi une vérification par un autre moyen, comme un SMS ou une application.

Restez à jour : On ne le dira jamais assez ! Assurez-vous que tous vos logiciels et applications sont régulièrement mis à jour et plus particulièrement votre antivirus. Les mises à jour contiennent souvent des correctifs de sécurité pour contrer les nouvelles menaces.

En suivant ces étapes, vous augmenterez considérablement vos chances de rester protégé contre des malwares nouvelle génération comme le Raccoon Stealer 2.3.0.

L’évolution du hacking va bien au-delà de la technologie. Aujourd’hui, ce monde souterrain est doté de sa propre communication, de ses stratégies marketing tout en rationalisant les coûts.

Le Raccoon Stealer, avec son modèle d’abonnement, est un parfait exemple. Il ne s’agit plus seulement de pirates isolés cherchant à causer des ravages et se faire un peu d’argent, mais d’organisations structurées cherchant à maximiser leurs profits tout en minimisant leurs risques. Cette commercialisation de la cybercriminalité rend la menace encore plus insidieuse, car elle attire un plus grand nombre d’acteurs motivés par le gain financier.

Face à cette nouvelle réalité, repensez votre approche de la cybersécurité, et soyez toujours informé.

Merci pour vos nombreux partages !

Chaque jour, vous êtes de plus en plus nombreux à consulter nos pages et à nous poser des questions pour comprendre comment sécuriser vos données personnelles et réduire votre suivi en ligne.

Fondatrice de VPN Mon Ami

Lisa est une experte en cybersécurité avec plus de 10 ans d’expérience dans le domaine des VPN. Lisa écrit de nombreux articles pour sensibiliser les internautes à la confidentialité en ligne.

Les ransomwarene sont pas des légendes urbaines et sont une réelle menace. Si la presse spécialisée en parle autant, c’est qu’il y a une raison. L’exemple récent de CloudNordic, un fournisseur d’hébergement cloud danois est une belle piqure de rappel. Vous pensez qu’une entreprise technologique de cette envergure serait à l’abri d’une cyberattaque, n’est-ce pas ? Eh bien, détrompez-vous.

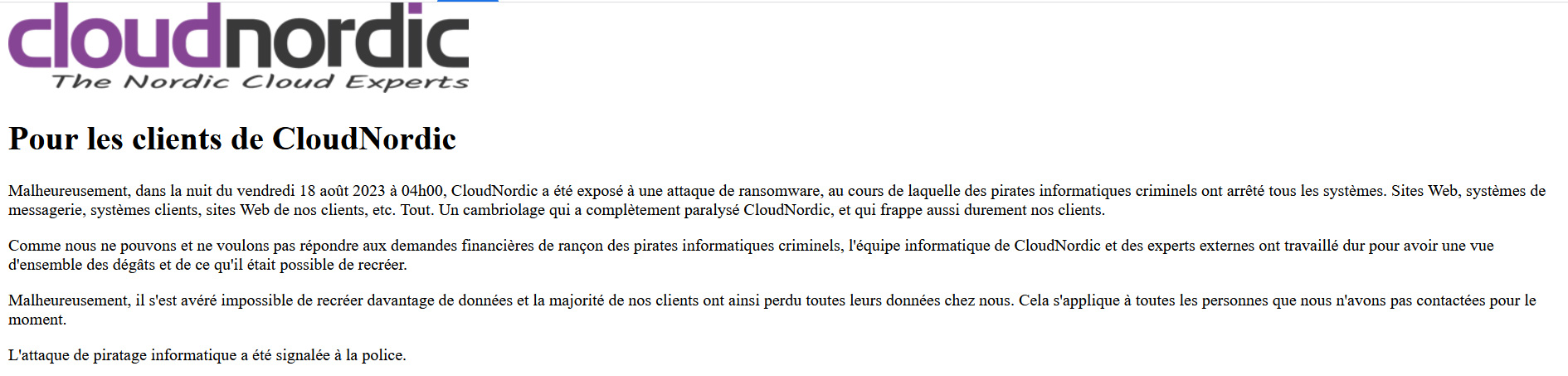

Le 18 août dernier, CloudNordic a été victime d’une attaque ransomware d’une gravité telle qu’elle a entraîné une perte massive de données et menace désormais l’entreprise de faillite. Oui, vous avez bien lu. Une attaque a suffi à mettre à genoux un géant de l’hébergement cloud.

Selon les informations officielles fournies pas CloudNordic, des cybercriminels ont réussi à infiltrer le réseau de CloudNordic, installant un ransomware qui a mis hors service tous les systèmes critiques de l’entreprise. Sites web, serveurs de messagerie, systèmes clients… Tout est paralysé. Le site officiel n’est même plus accessible et c’est le silence radio sur leur compte X (anciennement Twitter).

Extrait du communiqué officiel de CloudNordic

Le plus ironique dans tout ça, c’est que l’attaque trouve son origine dans un simple déménagement de serveurs vers un autre centre de données. Lors de cette transition, des serveurs compromis ont été intégrés par inadvertance au réseau interne de l’entreprise, offrant ainsi un accès en or aux attaquants.

Pour en savoir plus : Peut-on pirater mon cloud ?

CloudNordic a clairement indiqué qu’ils ne paieraient pas la rançon exigée par les attaquants. On ne connait pas le montant exigé par les attaquants. Mais cette décision aura forcément un coût pour CloudNordic. Malgré les efforts déployés par des experts internes et externes, la plupart des données de leurs clients sont irrécupérables. Et bien que l’entreprise affirme qu’aucune donnée client n’a été exfiltrée en raison du chiffrement, le simple fait que ces données soient perdues est un sacré coup dur.

Alternatives possibles à CloudNordic : Meilleur cloud sécurisé chiffré

L’attaque subie par CloudNordic est un rappel brutal de la menace que représentent certains hackers de haut niveau, même pour les entreprises technologiques bien établies et expérimentées. Alors, à tous les dirigeants d’entreprise qui liront cet article : ne soyez pas complaisants. La cybersécurité n’est pas un luxe, c’est une nécessité.

L’utilisation d’une solution EDR aurait pu aider à détecter et à stopper l’activité malveillante avant qu’elle ne cause des dommages importants, comme dans le cas de CloudNordic. Cependant, rien ne nous permet d’affirmer que CloudNordic n’y avait pas recours. Dans le cas de CloudNordic, l’erreur humaine (l’intégration de serveurs compromis) a joué un rôle clé, et l’EDR est principalement efficace contre les menaces logicielles.

Restez vigilants et informés et, surtout, ne sous-estimez jamais l’ingéniosité et la persévérance des cybercriminels.

CoFondatrice de VPN Mon Ami

Chasseuse de bugs dans son quotidien, Mina teste tous les outils de cybersécurité, anciens et nouveaux, que nous vous faisons découvrir.

TikTok, la plate-forme de partage et de création de vidéos la plus populaire du monde, essuie encore un nouveau revers. Après plusieurs régions du monde, c’est au tour de New York de bannir l’application.

Pour en savoir plus : TikTok : vers un bannissement mondial ?

La ville de New York a pris la décision radicale d’interdire TikTok sur tous les appareils appartenant à la ville. Cette interdiction est entrée en vigueur immédiatement après l’annonce. Tous les employés et agents de la grande pomme ont 30 jours pour supprimer intégralement l’application sur leurs spartphones professionnels. Cette mesure drastique a été prise à la suite d’une évaluation du NYC Cyber Command, qui a conclu que TikTok représentait une menace pour les réseaux techniques de la ville.

Au-delà des préoccupations liées à la vie privée, la décision de New York s’inscrit dans un contexte de craintes croissantes concernant la sécurité nationale. Les autorités craignent que l’application ne soit utilisée comme un outil d’espionnage pour le gouvernement chinois. Ces inquiétudes ne sont pas nouvelles et ont été la raison principale de l’interdiction de TikTok dans d’autres régions et pays.

Si TikTok est souvent pointé du doigt à l’international, ce n’est pas uniquement à cause de son contenu parfois léger ou controversé. Au cœur des préoccupations, des allégations sérieuses remettent en question l’intégrité de l’application. TikTok est soupçonné de trahir la confiance de ses utilisateurs en compromettant leur vie privée.

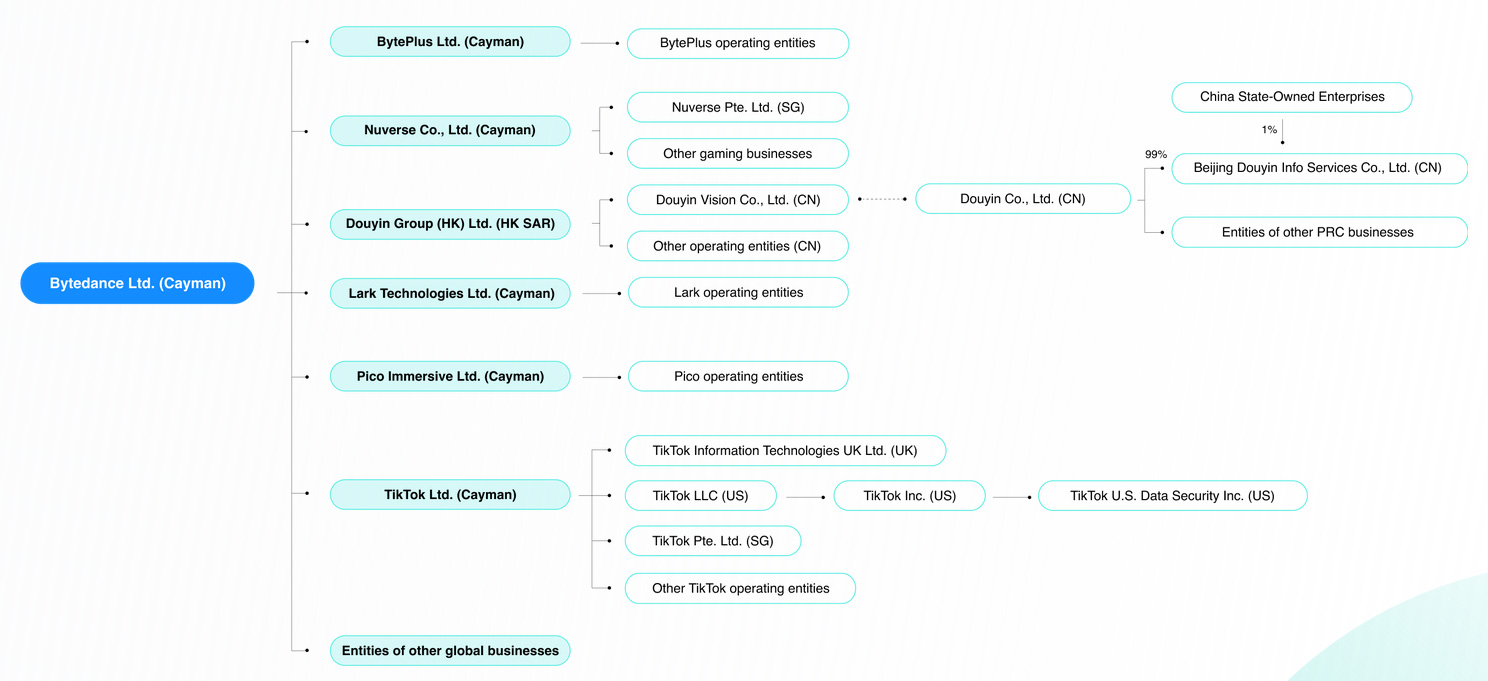

Plus alarmant encore, l’application est perçue comme une potentielle porte d’entrée pour le gouvernement chinois, lui permettant d’accéder à des informations sensibles. En effet, la législation chinoise de 2017 contraint les entreprises, y compris ByteDance (la maison mère de TikTok), à se soumettre aux demandes de données formulées par le gouvernement.

Mais TikTok n’est pas un cas isolé. D’autres applications chinoises, telles que Pico (un casque de réalité virtuelle) et WeChat, sont également dans le collimateur des régulateurs, accusées d’adopter des pratiques similaires en matière de collecte de données.

Structure de l’entreprise © 2023 ByteDance

TikTok a tenté de rassurer en affirmant que les données des utilisateurs américains étaient stockées aux États-Unis. Cependant, des fuites ont suggéré que ces données étaient toujours accessibles par des employés basés en Chine, alimentant davantage les suspicions.

Pour en savoir plus : Comment TikTok traite votre vie privée ?

New York n’est pas le seul à s’inquiéter et à agir. De l’Union Européenne au Montana, l’opposition à TikTok s’intensifie. Chaque interdiction pose toujours plus de questions sur la manière dont les nations équilibrent la liberté d’expression, la vie privée et la sécurité nationale à l’ère des réseaux sociaux.

La décision de New York marque un nouveau chapitre dans la saga tumultueuse de TikTok sur la scène internationale. Ce bannissement, loin d’être un cas isolé, s’inscrit dans une série de défis auxquels l’application doit faire face.

Malgré ses efforts pour rassurer le public et les régulateurs, l’ombre du gouvernement chinois plane constamment sur l’application au 1 milliard d’utilisateurs. La législation chinoise, qui oblige les entreprises comme ByteDance à se conformer aux demandes de données du gouvernement, est un obstacle à la restauration de la confiance.

Dans ce contexte, il semble peu probable que le gouvernement chinois renonce à son emprise sur des entreprises aussi influentes que TikTok. Face à cette réalité, l’avenir de TikTok demeure incertain.

Chaque jour, vous êtes de plus en plus nombreux à consulter nos pages et à nous poser des questions pour comprendre comment sécuriser vos données personnelles et réduire votre suivi en ligne. Merci pour votre confiance et vos partages !

Fondatrice de VPN Mon Ami

Lisa est une experte en cybersécurité avec plus de 10 ans d’expérience dans le domaine des VPN. Lisa écrit de nombreux articles pour sensibiliser les internautes à la confidentialité en ligne.

Un hacker a mis en vente les données de 760 000 utilisateurs de Discord.io sur un forum du darkweb. Cette découverte a été mise en lumière depuis le canal Telegram « Information Leaks », associé au service russe de suivi des vulnérabilités, des fuites de données et de la surveillance des ressources en ligne frauduleuses. Discord confirme.

Discord.io n’est pas un site officiel de Discord. C’est un service tiers qui permet aux propriétaires de serveurs Discord de créer des invitations personnalisées pour leurs chaînes, offrant ainsi une URL d’invitation distinctive.

La base de données mise en vente comprend des détails tels que les adresses e-mail, les mots de passe hachés et d’autres données spécifiques aux utilisateurs. Un porte-parole de Discord a clarifié que Discord n’est pas affilié à Discord.io et qu’ils n’ont pas accès aux informations de Discord.io. Ils ont également révoqué les tokens OAuth pour tout utilisateur Discord ayant utilisé Discord.io.

Note : OAuth est un protocole d’autorisation qui permet à une application d’accéder à des informations spécifiques d’un utilisateur sans avoir besoin de connaître son mot de passe.

Le hacker qui a revendiqué la violation des données de Discord.io s’identifie sous le nom d' »Akhirah« . Sa véritable identité n’est pas connue. Il a déclaré que son intention derrière le piratage de Discord.io était que le site permettait du contenu illégal et nuisible. Il a souligné que la violation n’était pas une question d’argent. Cependant, maintenant que Discord a confirmé que les clés sont révoquées, la seule chose que les utilisateurs doivent faire est de vérifier leurs mots de passe et d’activer la double authentification.

Pour en savoir plus : Quels sont les différents types de hackers ?

L’équipe de Discord.io a officiellement confirmé la violation des données. Ils ont fourni un compte rendu détaillé des événements qui ont conduit à la violation, des données qui ont été compromises et des mesures qu’ils ont prises par la suite. Parmi les informations compromises, on trouve des détails internes tels que l’ID utilisateur, les détails de l’avatar, le statut de l’utilisateur, et d’autres. Les informations potentiellement sensibles comprennent les noms d’utilisateur, l’ID Discord, l’adresse e-mail associée au compte, et d’autres.

Pour les utilisateurs de la plateforme, il est conseillé de changer rapidement leurs mots de passe et d’activer la double authentification sur leurs comptes pour renforcer la sécurité. Toutes les informations non-explicitement mentionnées dans la liste des données compromises sont restées sécurisées, y compris les détails de paiement, qui sont stockés en toute sécurité avec les partenaires Stripe et PayPal. Discord vous invite à le faire le plus rapidement possible.

Pour en savoir plus : DeepWeb, DarkWeb, quelles différences ?

Chaque jour, vous êtes de plus en plus nombreux à consulter nos pages et à nous poser des questions pour comprendre comment sécuriser vos données personnelles. Merci pour votre soutien et pour vos nombreux partages !

Fondatrice de VPN Mon Ami

Lisa est une experte en cybersécurité avec plus de 10 ans d’expérience dans le domaine des VPN. Lisa écrit de nombreux articles pour sensibiliser les internautes à la confidentialité en ligne.

Un conflit entre Apple et le Royaume-Uni s’amorce. Apple, le géant de la technologie basé à Cupertino, est en désaccord avec une proposition législative récente du Royaume-Uni. Cette proposition pourrait affaiblir le chiffrement de bout en bout, une technologie essentielle pour la sécurité des communications numériques. Si ces propositions sont adoptées, Apple envisage de bloquer l’accès à ses services de messagerie, iMessage et FaceTime, pour les utilisateurs britanniques.

La loi en question est l’Investigatory Powers Act (IPA) de 2016. La mise à jour proposée donnerait au ministère de l’Intérieur britannique de nouvelles prérogatives en matière de sécurité numérique. Actuellement, l’IPA permet au gouvernement britannique de demander aux services de messagerie de désactiver certaines fonctionnalités de sécurité, sans en informer le public. De plus, il n’y aurait plus de délai entre la demande et la désactivation effective de la fonctionnalité concernée.

Une des modifications proposées inclut la possibilité d’imposer une porte dérobée au niveau du chiffrement de bout en bout. Cette proposition est particulièrement controversée car une porte dérobée, bien qu’elle puisse être utilisée par les forces de l’ordre pour des enquêtes légitimes, constitue une faiblesse logicielle qui pourrait être exploitée par des pirates informatiques ou des puissances étrangères.

Pour en savoir plus : Chiffrement de bout en bout et messagerie privée

Face à ces préoccupations, les utilisateurs peuvent se tourner vers des alternatives de messagerie cryptée. Signal et Telegram sont les deux options les plus populaires actuellement.

Signal : Cette application de messagerie open source est largement reconnue pour sa forte sécurité et son engagement en faveur de la confidentialité. Signal menace de quitter le Royaume Uni depuis plusieurs mois déjà.

Telegram : Bien que son chiffrement de bout en bout ne soit pas activé par défaut, Telegram offre cette option dans ses chats secrets.

Ces alternatives sont également menacées par des propositions législatives similaires car elles reposent sur le même principe de chiffrement de bout en bout qu’Apple utilise pour iMessage et FaceTime.

Ce type de chiffrement garantit que seules les personnes participant à une conversation peuvent lire les messages échangés, rendant toute interception par des tiers, y compris les gouvernements, inutile.

Par conséquent, toute loi qui affaiblit le chiffrement de bout en bout menace la sécurité et la confidentialité des utilisateurs de ces applications de messagerie sécurisée.

Non.

Si Apple décide de bloquer l’accès à iMessage et FaceTime au niveau de l’App Store pour les utilisateurs au Royaume-Uni, un VPN gratuit pour iPhone ne serait pas en mesure de contourner cette restriction. Un VPN permet masquer l’emplacement d’un utilisateur et contourner les restrictions géographiques sur Internet, mais il ne peut pas débloquer une application qui a été retirée de l’App Store.

Noter que même si iMessage et FaceTime venaient à être bloqués, un VPN reste un outil précieux pour la confidentialité et la sécurité en ligne. Il peut aider à protéger contre la surveillance de réseau, à sécuriser les données lors de l’utilisation de réseaux Wi-Fi publics non sécurisés, et à préserver l’anonymat en ligne. De plus, il peut toujours être utile pour accéder à d’autres applications ou services qui pourraient être bloqués ou limités dans certains pays comme par exemple, certains réseaux sociaux.

Pour en savoir plus : Les 5 meilleurs VPN gratuits pour les réseaux sociaux quand ils sont restreints

La position d’Apple, ainsi que celle d’autres entreprises technologiques comme Signal ou encore Threema qui a déclaré qu’il ne baisserait pas son niveau de chiffrement, souligne l’importance de la confidentialité des données et de la cybersécurité dans le monde numérique d’aujourd’hui.

Alors que les gouvernements cherchent à accroître leurs capacités de surveillance pour lutter contre le crime, il est essentiel de trouver un équilibre qui respecte également le droit des individus à la confidentialité et à la sécurité de leurs communications.