Iran : les téléchargements de VPN bondissent de 7 000 % suite à la coupure d’Internet

Iran : les téléchargements de VPN bondissent de 7 000 % suite à la coupure d’Internet

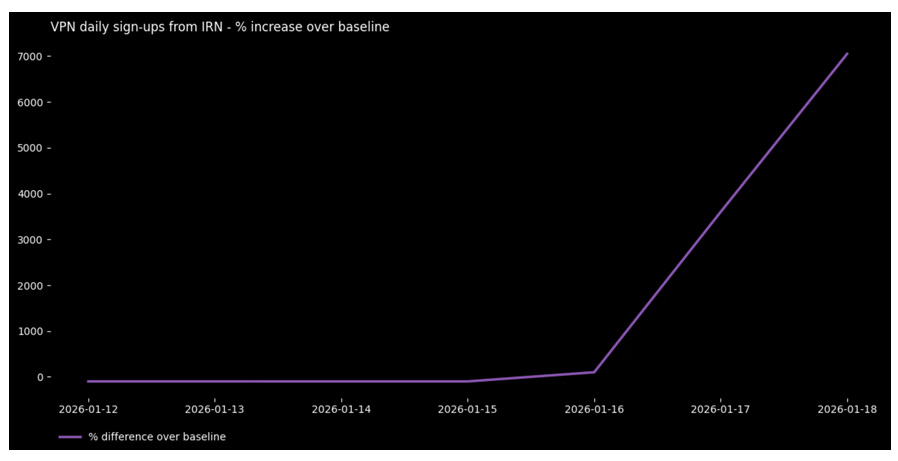

Les téléchargements de Proton VPN en Iran ont augmenté de plus de 7 000 % par rapport à la référence habituelle, selon les données publiées par l’entreprise. Cette explosion intervient alors que l’accès Internet, coupé quasi totalement depuis le 8 janvier 2026, a été brièvement rétabli avant d’être à nouveau bloqué. Un phénomène similaire avait été observé lors de la remise en service partielle d’Internet en Ouganda en janvier 2026, où les téléchargements de VPN avaient bondi de 3 800 %.

Une coupure de dix jours

Un accès limité à Internet a été brièvement rétabli en Iran avant d’être à nouveau coupé, dix jours après le début d’une coupure quasi totale des communications à l’échelle nationale imposée depuis le 8 janvier 2026.

Cette restriction intervient dans un contexte de tensions intérieures suite à l’exécution d’un opposant au régime, et s’inscrit dans une pratique récurrente de contrôle de l’information par les autorités iraniennes lors de périodes jugées sensibles.

Le graphique ci-dessous illustre l’ampleur de la réaction des utilisateurs face au blocage :

Source : Proton VPN Internet Censorship Observatory

Téléchargements massifs, mais accès incertain

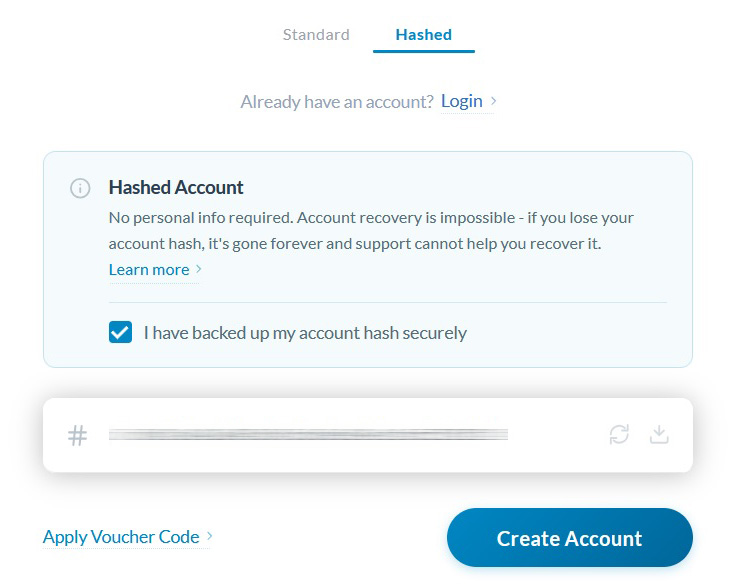

Face à une coupure Internet, les VPN apparaissent comme la solution technique logique : ils permettent de contourner les blocages en chiffrant le trafic et en le routant via des serveurs à l’étranger.

Pour en savoir plus : Qu’est-ce qu’un VPN ?

Cependant, l’Iran utilise depuis des années des techniques de filtrage avancées par inspection approfondie des paquets de données (DPI) qui identifient et bloquent les connexions VPN classiques. Les protocoles standards comme OpenVPN ou WireGuard®, bien que sécurisés, présentent des signatures reconnaissables qui permettent aux autorités de les détecter.

Cette réalité technique explique pourquoi le pic de téléchargements ne se traduit pas nécessairement par un accès rétabli pour tous : de nombreux VPN, notamment 100% gratuits, ne disposent pas (ou ne propose pas) des technologies d’obfuscation nécessaires pour contourner ces systèmes de détection avancés.

Note importante : Il existe des solutions techniques spécialisées pour les contextes de censure forte (obfuscation, protocoles propriétaires), mais leur efficacité réelle en Iran ne peut être vérifiée sans tests sur place. Les utilisateurs en situation de répression doivent être conscients que tous les VPN ne sont pas forcément efficaces face à un filtrage étatique aussi sophistiqué.

Un schéma récurrent face aux coupures Internet

L’Iran n’est pas un cas isolé. Ces dernières années, plusieurs pays ont imposé des restrictions Internet lors de périodes politiquement sensibles, provoquant systématiquement des pics de téléchargements de VPN.

En janvier 2026 également, l’Ouganda connait une augmentation de 3 800 % des téléchargements de VPN lors de la coupure précédant les élections présidentielles. L’Égypte, après le blocage de Discord, a également enregistré une explosion des téléchargements.

Ces données illustrent un phénomène global : face aux tentatives de contrôle de l’information par la censure Internet, les populations se tournent massivement vers les outils de contournement, même lorsque leur efficacité n’est pas garantie.

Les VPN comme thermomètre de la répression

Au-delà de l’aspect technique, les courbes de téléchargements de VPN sont devenues un indicateur indirect mais révélateur des restrictions imposées par les États autoritaires.

Lorsqu’un pic brutal apparaît sur les statistiques des fournisseurs de VPN, il signale généralement une tentative de contrôle de l’information à grande échelle.

Ces données permettent aux observateurs internationaux, aux organisations de défense des droits humains et aux médias de documenter des coupures qui seraient autrement difficiles à quantifier précisément.

Dans le cas de l’Iran, l’amplitude du pic (+7 000 %) reflète à la fois l’étendue du blocage et la détermination d’une partie de la population à maintenir un accès à l’information extérieure, malgré les risques techniques et légaux encourus.

Conclusion

La situation en Iran rappelle que l’accès libre à Internet reste fragile dans de nombreuses régions du monde. Si les VPN représentent une réponse technique face à la censure, leur efficacité dépend fortement des capacités de filtrage déployées par les États et des technologies d’obfuscation intégrées aux solutions utilisées.

Les systèmes de surveillance et de filtrage se perfectionnent continuellement et l’écart entre téléchargement et contournement réussi ne cesse de se creuser.

Chaque jour, vous êtes de plus en plus nombreux à consulter nos pages et à nous poser des questions pour comprendre comment sécuriser vos données personnelles. Merci pour votre soutien et pour vos nombreux partages !

A propos de l'auteur : Lisa

Fondatrice de VPN Mon Ami

Lisa est une experte en cybersécurité avec plus de 10 ans d’expérience dans le domaine des VPN. Lisa écrit de nombreux articles pour sensibiliser les internautes à la confidentialité en ligne.

Note de transparence :

Cet article n'est pas sponsorisé. Il traite simplement d'un sujet d'actualité pertinent dans le domaine de la protection des données.