Lumo, l’alternative privée aux IA qui vous espionnent

Lumo, l’alternative privée aux IA qui vous espionnent

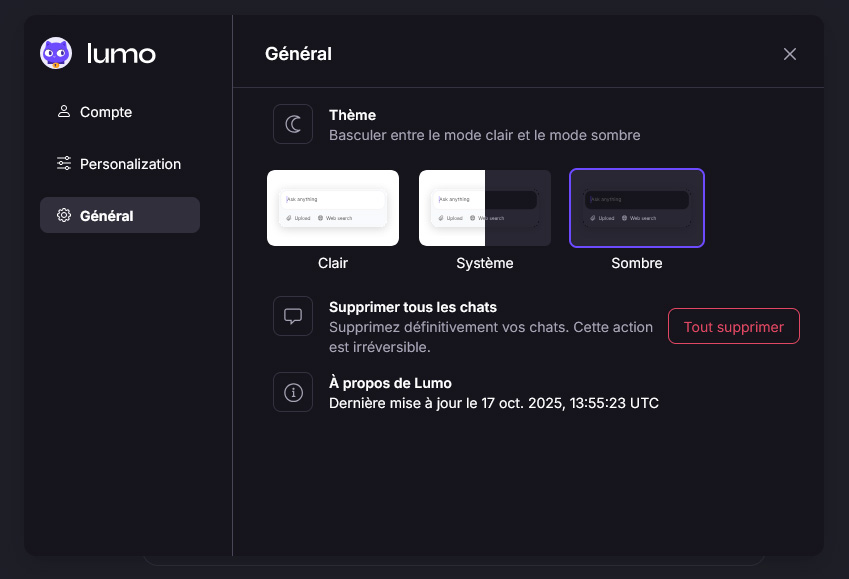

Mise à jour : Sortie de Lumo 1.2 (octobre 2025)

L’assistant virtuel Lumo 1.2 apporte un peu plus de confort et de personnalité.

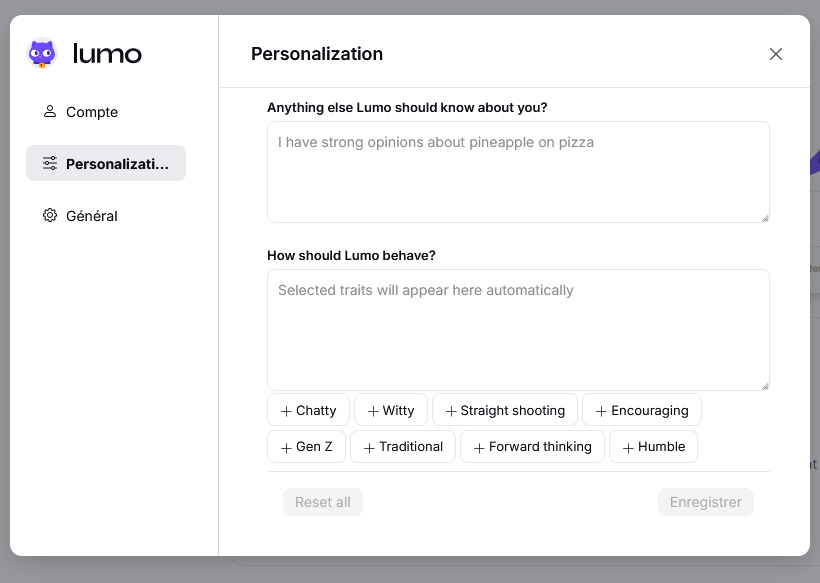

Un mode sombre très demandé par la communauté Proton est désormais disponible, une interface plus fluide, et la possibilité de personnaliser le ton et le style d’écriture de Lumo.

Petite précision tout de même : La « personnalité » que vous pouvez donner à Lumo ne fonctionne qu’en anglais pour l’instant, les utilisateurs francophones devront encore patienter avant de voir Lumo adopter un ton “à la française”. Je suis très curieuse et impatiente de voir ce que ça pourrait donner.

Le tout reste fidèle à la philosophie de Proton : aucune collecte de données, zéro accès, et une IA qui continue de ronronner sans espionner.

Or, ces données, ce sont souvent les vôtres. Vos questions, vos hésitations, vos habitudes, parfois vos confidences. Tout ce que vous tapez devient matière à exploiter, stocker, raffiner.

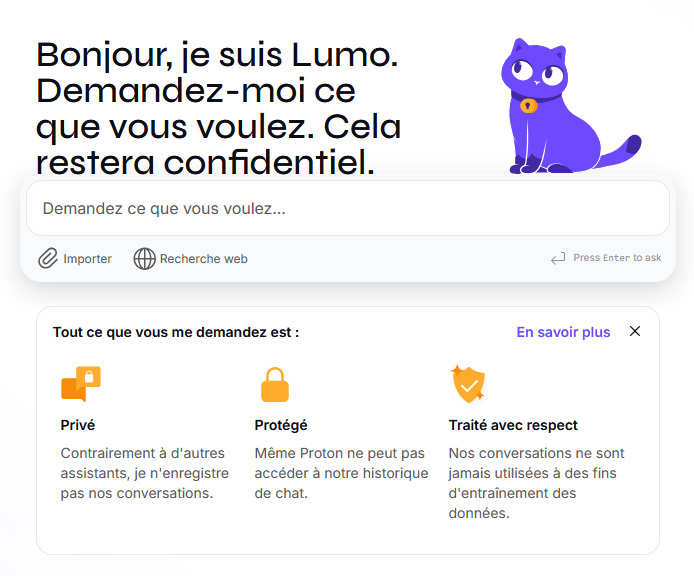

Face à cette logique industrielle, Lumo fait figure d’exception. Cette IA développée par Proton, l’entreprise suisse à l’origine de Proton Mail et ProtonVPN, propose un modèle radicalement différent : vous aider, sans rien garder.

Proton AG

Une IA qui n’a pas pour but de vous profiler

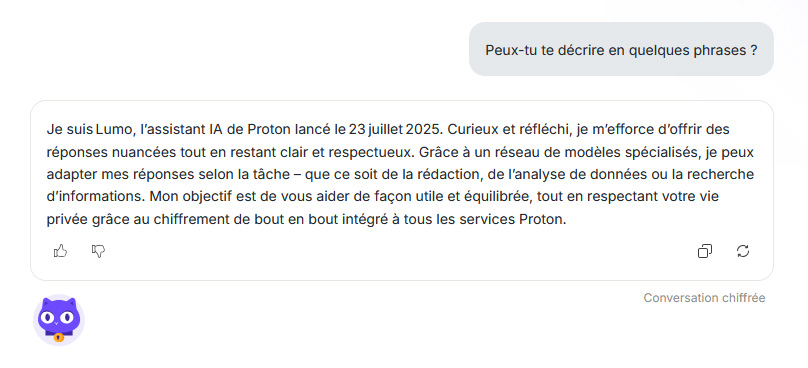

Lancée discrètement en juillet 2025, Lumo, comme beaucoup d’assistants conversationnels, peut répondre à des questions, structurer vos idées, écrire du code ou relire vos mails avec panache. Mais ce qui change tout, c’est qu’elle ne garde aucune trace de vos échanges, ni en historique analysable, ni en entraînement, ni en recoupement pour mesurer votre profil.

Mieux encore, Proton révèle que Lumo fonctionne grâce à des modèles open source, tels que Mistral Small 3, Nemo, OLMO 2 32B ou encore OpenHands 32B.

En bref : une IA qui oublie tout. Par design. Et ça, c’est radicalement différent de ce que propose la plupart des services du même genre aujourd’hui.

Lumo propose également un “Mode fantôme” : une session éphémère où rien n’est enregistré. Une fois la discussion fermée, tout disparaît, aucune trace, juste une conversation confidentielle qui s’évapore une fois terminée.

Proton : une légitimité construite sur la confidentialité et la transparence

Lumo est le dernier-né de Proton. Leur histoire ne démarre pas dans un incubateur à la mode, mais au CERN, à Genève.

En 2013, les révélations d’Edward Snowden mettent en lumière l’ampleur de la surveillance de masse. L’année suivante, en 2014, un groupe d’ingénieurs en physique et en sécurité informatique issus du CERN et du MIT lance Proton Mail : une messagerie sécurisée chiffrée pensée dès le départ pour garantir une vraie confidentialité, par construction.

Proton a bâti son écosystème sur des bases open source, vérifiables, et chiffrées de bout en bout.

Autre différence notable : l’entreprise est indépendante. Elle avance à son rythme, en accord avec ses objectifs.

Sur le même thème : IA, ChatGPT : Quel avenir pour la vie privée ?

Lumo : Une transparence technique qui force le respect

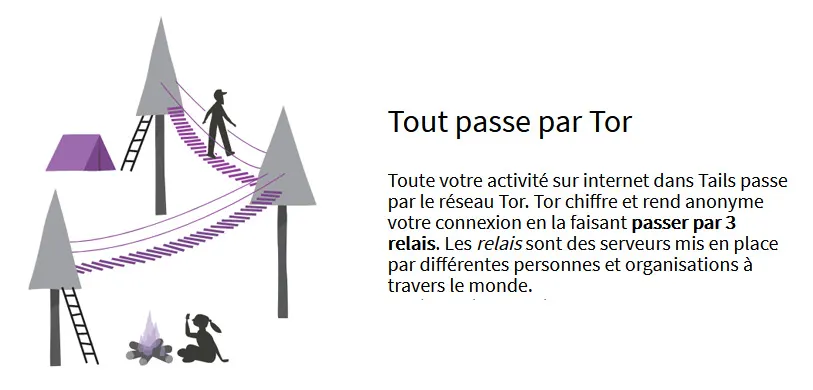

Lumo repose sur une architecture pensée pour que personne, ni même Proton, ne puisse accéder à vos conversations.

Voici les grandes lignes :

- Chaque message est chiffré avant d’être envoyé, avec une clé spécifique, qui est elle-même chiffrée avec la clé publique du modèle IA.

- Une fois la réponse générée, elle est oubliée immédiatement. Aucune trace, aucun log, aucun entraînement.

- Si vous choisissez de conserver vos chats, ils sont chiffrés localement sur votre appareil, avec une clé que vous seul pouvez déverrouiller, même Proton n’y a pas accès.

- Lumo peut également s’appuyer sur des fichiers stockés dans Proton Drive, le cloud sécurisé chiffré de Proton. Cette intégration respecte pleinement le principe de connaissance zéro : seuls les fichiers que vous décidez d’ajouter à une discussion sont accessibles à l’IA, et uniquement pour la durée de cette session. Les documents demeurent chiffrés de bout en bout, stockés dans un environnement où même Proton ne peut les lire ni les indexer. Aucune synchronisation automatique, aucun transfert invisible : l’utilisateur reste l’unique détenteur des clés et du contrôle de ses données.

- Le code de l’application mobile est open source, tout comme le client web.

En gros, le modèle ne sait rien de vous, ne garde rien, ne peut rien faire sans vous. C’est consultable. (pour ce qui est des applications iOS et Android)

Veuillez noter que le cœur du code de Lumo (le modèle, le backend, etc.) n’est pas encore disponible.

Et les mises à jour, alors ?

Un doute légitime : si Lumo n’apprend rien de ce que vous lui écrivez, comment peut-il progresser ?

La réponse est simple : Proton n’entraîne pas Lumo avec vos données. Les modèles qu’il utilise (comme Mistral, OLMo ou Nemo) sont issus de la recherche open source et évoluent grâce à leurs propres communautés. Proton les sélectionne, les intègre et les met à jour dans une enveloppe sécurisée et chiffrée.

Concrètement, vos conversations n’alimentent pas l’IA. Lumo profite des avancées globales de l’intelligence artificielle, mais vous n’êtes pas une matière première dans ce processus.

Si tout le monde utilisait une IA amnésique, les progrès seraient peut-être plus lents… mais au moins, ils ne se feraient pas sur le dos des utilisateurs.

Conclusion : une IA qui nous respecte

Bien que Lumo ne soit pas la seule IA à se revendiquer respectueuse de la vie privée — on pense par exemple à celle de DuckDuckGo, ou plus récemment à ExpressAI d’ExpressVPN, elle pousse le concept beaucoup plus loin. Là où d’autres se contentent de limiter la collecte, Proton a conçu un modèle qui oublie tout par défaut, ne conserve rien, n’exploite rien, et ne cherche pas à vous profiler.

Pas besoin d’être journaliste, médecin ou avocat pour comprendre l’intérêt : parfois, on veut simplement poser une question, réfléchir à voix haute ou se confier sans que ça finisse dans une base de données.

Son modèle économique est tout aussi simple : une version gratuite pour tester, et Lumo Plus pour ceux qui veulent plus de rapidité et de puissance. Pas de pub, pas de monétisation cachée, les abonnements payants financent les serveurs et les ingénieurs, pas la surveillance. N’hésitez pas à tester cette IA gratuitement.

Le bien-être numérique, ce n’est pas seulement décrocher des écrans. C’est aussi choisir des outils qui respectent nos limites et nos données. Lumo n’est pas parfait, mais il trace une voie rare : celle d’une technologie plus saine, plus humaine, et surtout digne de confiance.

A propos de l'auteur : Lisa

Fondatrice de VPN Mon Ami

Experte en cybersécurité avec plus de 12 ans d'expérience dans le domaine des VPN, j'écris de nombreux articles pour sensibiliser les internautes à la confidentialité en ligne.

Note de transparence :

Cet article n'est pas sponsorisé. Il traite simplement d'un sujet d'actualité pertinent dans le domaine de la protection des données.

Si vous décidez d’essayer un service via le lien fourni, l’équipe recevra une petite commission sans frais supplémentaires pour vous. Cette commission nous permet de continuer à fournir du contenu de qualité et à maintenir ce site indépendant sans bannières publicitaires intrusives, pour une lecture plus agréable sans suivi.

Soyez assuré que notre analyse et nos opinions sont objectifs et basées sur nos recherches et notre expérience dans le domaine de la cybersécurité. Nous sommes indépendants.