Maîtriser son temps d’écran : Retrouver l’équilibre numérique au quotidien en douceur

Maîtriser son temps d’écran : Retrouver l’équilibre numérique au quotidien en douceur

Vous sentez-vous parfois submergé(e)s par vos écrans ? Entre le travail, les notifications incessantes et le défilement sans fin des réseaux sociaux, l’impression de ne jamais décrocher est devenue une réalité pour beaucoup.

Aujourd’hui, nous allons répondre aux questions essentielles que vous vous posez :

- Comment savoir si mon usage d’écran est excessif ?

- Quels sont les impacts sur ma santé et ma concentration ?

- Quelles solutions simples et concrètes puis-je adopter dès aujourd’hui ?

Avec des conseils pratiques et des outils adaptés, vous découvrirez comment réduire votre temps d’écran sans frustration et retrouver un équilibre numérique sain, à votre rythme.

Pourquoi limiter son temps d’écran ?

Comprendre les conséquences d’une utilisation excessive est essentiel pour agir :

Impact et conséquences d'un temps d'écran excessif

| Impact | Conséquences |

|---|---|

| Santé mentale |

- Stress, anxiété, fatigue cognitive - Risque de dépression - Comportements impulsifs et agressifs En savoir plus |

| Santé physique |

- Troubles du sommeil - Fatigue visuelle - Douleurs cervicales - Sédentarité accrue |

| Impact social et productivité |

- Diminution des interactions sociales - Baisse de la concentration - Réduction de la productivité - Isolement social |

- Santé mentale : Le stress, l’anxiété et la fatigue cognitive surtout chez les adolescents peuvent être amplifiés par une exposition prolongée.

- Effets physiques : Troubles du sommeil, fatigue visuelle, douleurs cervicales.

- Impact social et productivité : Moins de disponibilité mentale pour interagir avec ses proches et des difficultés à se concentrer sur des tâches prolongées.

Pour en savoir plus : Respirez, naviguez, protégez : les clés d’une navigation sereine

Identifier ses habitudes numériques

Avant de réduire, il est important de comprendre comment vous utilisez vos écrans :

- Exercice pratique : Notez votre usage des écrans pendant une semaine, en distinguant usage essentiel et récréatif.

- Outils de suivi : Utilisez des fonctionnalités intégrées comme Screen Time (iOS) ou Digital Wellbeing (Android) pour obtenir des données précises sur votre utilisation.

👉 Signaux d’alerte : Difficulté à s’endormir, consultation compulsive des notifications, perte de concentration fréquente.

Mettre en place des limites progressives

Plutôt qu’un changement radical, adoptez une approche par étapes :

- Désactiver les notifications non-essentielles.

- Définir des rappels d’utilisation. Utilisez les alertes de Screen Time et/ou Digital Wellbeing pour être averti après un certain temps d’usage.

- Introduire des plages horaires sans écran : Mode Focus ou Temps calme pour réserver des moments de déconnexion (repas, soirées, moments en famille).

✅ Astuce : Commencez par réduire de 15 minutes par jour et ajustez progressivement. Cela ne sert à rien de se faire du mal.

Outils et applications pour gérer son temps d’écran

Voici des outils pratiques pour vous accompagner, avec des explications pour vous guider :

Outils intégrés gratuits :

- Screen Time (iOS) : Une fonctionnalité native sur iPhone et iPad. Elle permet de suivre le temps passé sur chaque application, de fixer des limites d’utilisation quotidienne et d’activer un mode « Temps d’arrêt » qui bloque l’accès aux applications choisies.

Comment l’utiliser ? Allez dans « Réglages » > « Temps d’écran » et explorez les options pour activer les restrictions.

- Digital Wellbeing (Android) : Une fonctionnalité similaire disponible sur les appareils Android. Elle offre des rapports sur l’utilisation du téléphone et permet de configurer des pauses et des limites.

Comment l’activer ? Ouvrez l’application « Paramètres », recherchez « Bien-être numérique » et activez les options souhaitées.

Applications tierces :

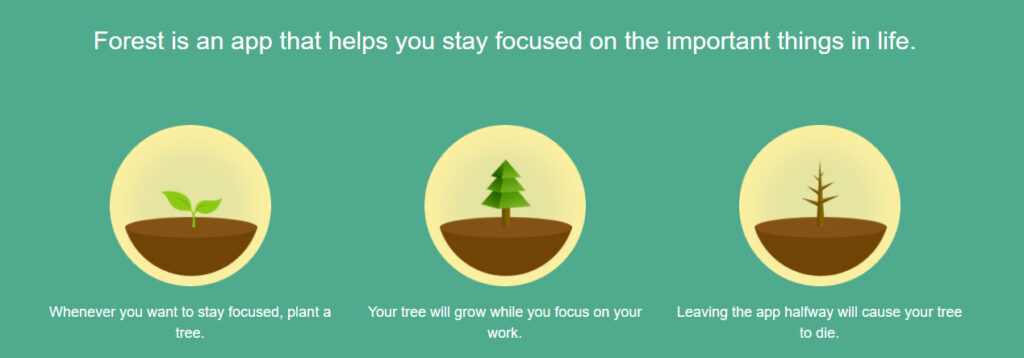

- Forest : Une app ludique qui vous incite à poser votre téléphone. Lorsque vous vous concentrez sans utiliser votre écran, un arbre virtuel pousse. Si vous quittez l’app, l’arbre meurt. Idéal pour ne plus aller consulter frénétiquement ses notifications récréatives.

Comment commencer ? Installez l’app, fixez une durée d’inattention à l’écran, et regardez votre forêt virtuelle s’agrandir !

©Forest

- Freedom : Cette app bloque l’accès à des sites ou applications distractives pour vous aider à rester concentré(e).

Comment l’utiliser ? Créez une liste de sites à bloquer, configurez un planning, et laissez Freedom vous aider à rester concentré et serein.

- RescueTime : Une app qui analyse en détail votre temps d’écran, en identifiant vos principales sources de distraction.

🔧 Tutoriel pratique : Si vous êtes novice, essayez d’installer une app simple comme Forest ou d’explorer les paramètres de votre smartphone avec Screen Time ou Digital Wellbeing. Des guides détaillés sont souvent disponibles directement sur leurs sites ou dans l’application.

Déconnexion et domotique : Peut-on utiliser la maison intelligente pour encourager un meilleur équilibre numérique ?

Créer un environnement propice à la déconnexion

- Aménagez des zones sans écran : Évitez les écrans dans la chambre ou à table.

Remplacez les distractions numériques :

- Lire un livre physique.

- Pratiquer des activités manuelles (dessin, bricolage).

- Redécouvrir des jeux de société.

Encourager les enfants et la famille

La gestion du temps d’écran en famille repose sur l’accompagnement bienveillant :

- Paramètres de contrôle parental : Configurer Screen Time ou Family Link.

- Dialogue et sensibilisation : Expliquez les raisons des limites imposées et impliquez les enfants dans l’élaboration des règles.

✅ Conseil pratique : Mettez un panier à téléphone dans le salon pour les moments conviviaux.

Sur le même thème : Et si le minimalisme numérique était fait pour vous ?

Conclusion : Un meilleur équilibre, moins de stress et plus d’harmonie

En réduisant progressivement votre temps d’écran, vous regagnerez en sérénité, en concentration et en qualité de vie. L’essentiel est de trouver un équilibre qui vous convienne, sans frustration.

- Si vous ressentez de la fatigue, consultez vos notifications de manière compulsive ou avez du mal à vous concentrer, il est peut-être temps de réduire.

- Essayez des apps comme Forest ou Freedom et imposez-vous des moments de déconnexion totale.

- Favorisez le dialogue et impliquez-les dans la gestion des limites, plutôt que d’imposer des restrictions punitives.

- Avec des objectifs progressifs et des outils adaptés, de nombreux utilisateurs ont retrouvé un équilibre sain.

👉 Prêt à reprendre le contrôle ? Partagez vos expériences et astuces dans les commentaires !

A propos de l'auteur : Mina

CoFondatrice de VPN Mon Ami

Chasseuse de bugs dans son quotidien, Mina teste tous les outils de cybersécurité, anciens et nouveaux, que nous vous faisons découvrir.

Note de transparence :

Cet article n'est pas sponsorisé. Il traite simplement d'un sujet d'actualité pertinent dans le domaine de la protection des données.

« Je ne pensais pas que ça pouvait m’arriver… Voir quelqu’un profiter de mon travail et tromper mes clients et mes abonnés, c’est frustrant. J’ai appris à mes dépens qu’il faut protéger son nom dès le départ. » (Sophie, 39 ans)

« Je ne pensais pas que ça pouvait m’arriver… Voir quelqu’un profiter de mon travail et tromper mes clients et mes abonnés, c’est frustrant. J’ai appris à mes dépens qu’il faut protéger son nom dès le départ. » (Sophie, 39 ans)