Proton Mail renforce sa protection de la vie privée avec une nouvelle fonctionnalité

Proton Mail renforce sa protection de la vie privée avec une nouvelle fonctionnalité

Depuis sa création, Proton Mail s’est imposé comme l’une des boites mails les plus sûres. Né de l’initiative de scientifiques et d’ingénieurs du CERN en 2014, Proton Mail a été conçu avec une mission claire : protéger la vie privée des utilisateurs d’un Internet toujours plus intrusif. Aujourd’hui, cette mission se poursuit avec l’introduction d’une nouvelle fonctionnalité destinée à renforcer la protection contre le suivi en ligne.

Proton Mail : protéger la vie privée

Avant de plonger dans les détails de cette mise à jour, voici pourquoi ProtonMail est considéré comme l’une des meilleures boîtes mail sécurisées. Avec son siège social basé en Suisse, pays connu pour ses lois strictes en matière de protection de la vie privée, ProtonMail offre un chiffrement de bout en bout, garantissant que seuls l’expéditeur et le destinataire peuvent lire le contenu des emails. Fun fact : Les serveurs de Proton Mail, logés à plusieurs centaines de mètres sous terre dans un bunker à l’épreuve des bombes (rien que ça !), ajoutent une couche supplémentaire de sécurité physique à cette protection numérique.

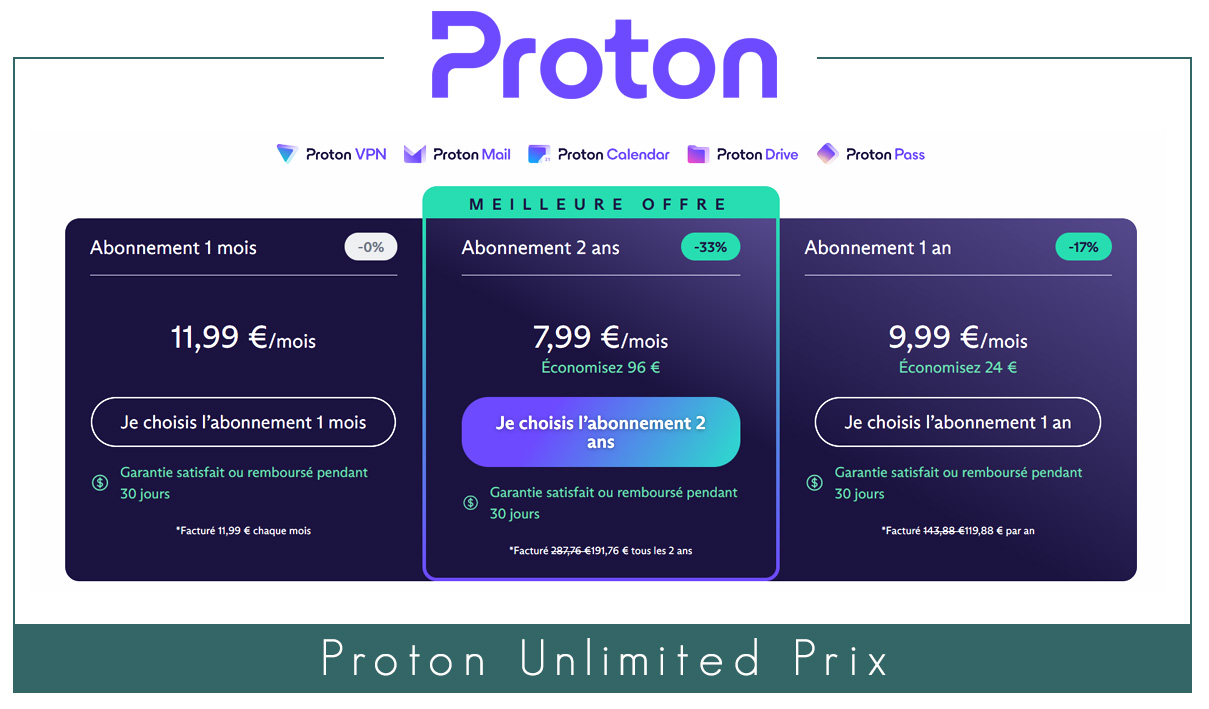

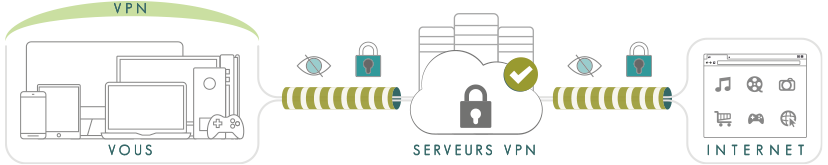

Proton ne se limite pas à la messagerie sécurisée, cette entreprise propose tout un écosystème Open Source comprenant Proton Calendar, Proton Drive et même un vrai VPN 100% gratuit, ProtonVPN.

Liens de suivi : Pourquoi on devrait s’en soucier ?

Les techniques utilisées par les annonceurs pour surveiller et profiler les utilisateurs deviennent de plus en plus sophistiquées. C’est au cœur de cette évolution se situe ce que l’on appelle les liens de suivi. Ce sont des outils insidieux qui, bien que discrets et inoffensifs, représentent une menace significative pour la vie privée des utilisateurs.

Les liens de suivi, comme leur nom l’indique, permettent aux entreprises de suivre le comportement en ligne d’un utilisateur. Ils sont souvent intégrés dans les e-mails sous la forme de liens. Une fois cliqués, ils transmettent des informations détaillées sur l’utilisateur à l’annonceur. Cela peut inclure des détails tels que l’heure à laquelle l’e-mail a été ouvert, l’appareil utilisé, la localisation géographique, et même le parcours de navigation de l’utilisateur après avoir cliqué sur le lien.

Les liens de suivi sont utilisés par les marques pour comprendre ton comportement en ligne, un peu comme un outil d’analyse et de collecte de données.

Il ne faut cependant pas confondre avec une technique d’ingénierie sociale appelée phishing. En effet, le phishing est une arnaque où des escrocs essaient de vous piéger pour voler des infos personnelles sensibles, comme les coordonnées bancaires par exemple.

Les liens de suivi sont un procédé marketing, le phishing est carrément malveillant.

A découvrir : Qu’est-ce qu’un pixel de suivi ?

Mais pourquoi les annonceurs sont-ils si désireux de collecter ces informations ?

La réponse est simple : la personnalisation. En comprenant mieux les habitudes et les préférences des utilisateurs, les entreprises peuvent personnaliser leurs campagnes marketing pour les rendre plus efficaces. Cela signifie des publicités plus ciblées, des offres personnalisées avec pour but, vendre toujours plus.

Cependant, cette personnalisation a un coût. Elle se fait au détriment de la vie privée des utilisateurs. Les informations collectées peuvent être utilisées pour créer des profils détaillés, qui peuvent ensuite être vendus à des courtiers en données et utilisés pour cibler les utilisateurs avec des publicités encore plus intrusives.

La plupart des utilisateurs ne sont pas conscients de la portée de ces pratiques, car les liens de suivi opèrent en arrière-plan, et ne perturbent pas le bon fonctionnement d’un appareil.

La réponse de Proton Mail : Protection contre les liens de suivi

Face à cette menace croissante, ProtonMail a lancé sa nouvelle fonctionnalité la protection contre les liens de suivi. Cette mise à jour supprime automatiquement les paramètres de suivi connus des liens contenus dans les emails. Ainsi, en cliquant sur un lien, les utilisateurs sont redirigés sans que les annonceurs ne puissent suivre leur activité. Cette fonction est activée par défaut, offrant une protection instantanée sans effort supplémentaire pour l’utilisateur.

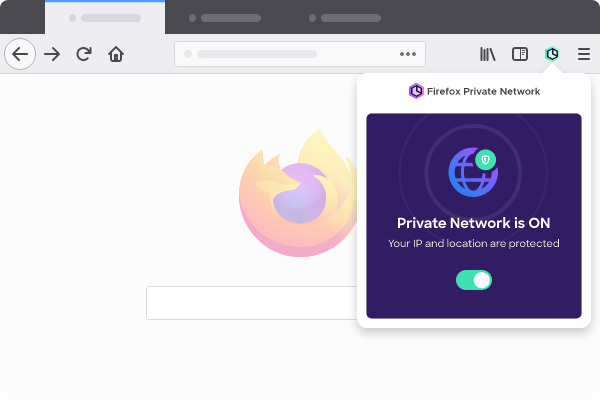

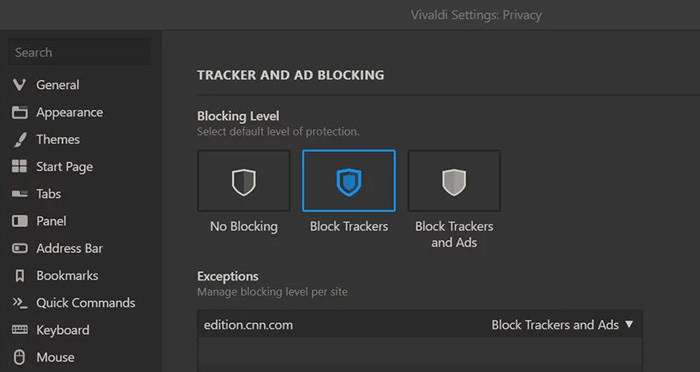

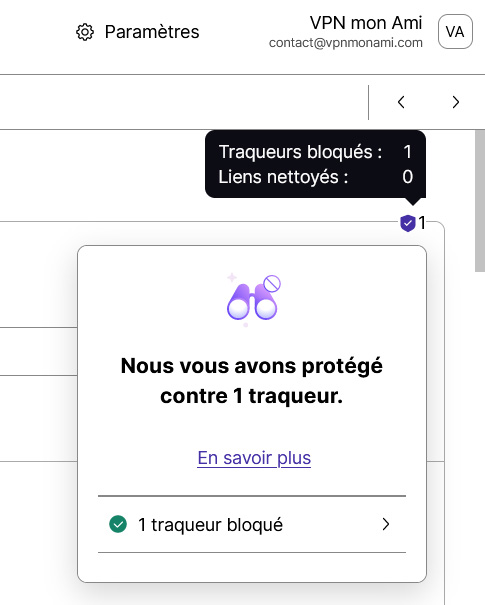

Oui, nous utilisons Proton Mail – Capture d’écran de VPN Mon Ami©

La fonctionnalité de protection renforcée contre le suivi est activée par défaut sur l’application web de Proton Mail, ainsi que sur les applications iPhone et iPad. Sur l’application web, Proton Mail offre une protection supplémentaire en supprimant les paramètres de suivi connus des liens dans vos emails. Si un email contient des traceurs ou des liens de suivi, un icône en forme de bouclier apparaîtra en haut à droite de l’email pour indiquer le nombre de traceurs bloqués et de liens nettoyés.

Conclusion

Ça fonctionne, ce n’est pas intrusif, et ça ne nuit pas à notre expérience d’utilisateur. Nous validons cette fonctionnalité. Avec cette nouvelle mise à jour, Proton Mail réaffirme son engagement envers la protection de la vie privée de ses utilisateurs. Pour ceux qui cherchent à sécuriser leur communication en ligne, ProtonMail continue d’être une alternative à Gmail de premier choix.

Merci pour vos nombreux partages !

Chaque jour, vous êtes de plus en plus nombreux à consulter nos pages et à nous poser des questions pour comprendre comment sécuriser vos données personnelles et réduire votre suivi en ligne.

A propos de l'auteur : Mina

CoFondatrice de VPN Mon Ami

Chasseuse de bug dans son quotidien, Mina passe le plus clair de son temps à tester tous les outils de cybersécurité, anciens et nouveaux, que nous vous faisons découvrir.

Note de transparence :

Cet article n'est pas sponsorisé. Il traite simplement d'un sujet d'actualité pertinent dans le domaine de la protection des données.

Si vous décidez d’essayer un service via le lien fourni, l’équipe recevra une petite commission sans frais supplémentaires pour vous. Cette commission nous permet de continuer à fournir du contenu de qualité et à maintenir ce site indépendant sans bannières publicitaires intrusives, pour une lecture plus agréable sans suivi.

Soyez assuré que notre analyse et nos opinions sont objectifs et basées sur nos recherches et notre expérience dans le domaine de la cybersécurité. Nous sommes indépendants.

Oui, le géo-blocage est généralement légal. Lorsqu’il s’agit d’accéder à des services de streaming et à du contenu, il est généralement question d’accords de licence.

De même, les gouvernements sont libres de décider de ce qui est légal et de ce qui ne l’est pas à l’intérieur de leurs propres frontières. Par conséquent, dans certains pays, des plateformes de médias sociaux comme X (anciennement Twitter) et Facebook peuvent être bloquées.

En conclusion, le géo-blocage est un sujet complexe avec des implications allant de la protection des droits d’auteur à la censure en ligne. Bien que des solutions existent pour contourner ces restrictions, restez informé et de respectez les réglementations locales lors de l’utilisation de ces outils.

Oui, le géo-blocage est généralement légal. Lorsqu’il s’agit d’accéder à des services de streaming et à du contenu, il est généralement question d’accords de licence.

De même, les gouvernements sont libres de décider de ce qui est légal et de ce qui ne l’est pas à l’intérieur de leurs propres frontières. Par conséquent, dans certains pays, des plateformes de médias sociaux comme X (anciennement Twitter) et Facebook peuvent être bloquées.

En conclusion, le géo-blocage est un sujet complexe avec des implications allant de la protection des droits d’auteur à la censure en ligne. Bien que des solutions existent pour contourner ces restrictions, restez informé et de respectez les réglementations locales lors de l’utilisation de ces outils.