Pubs en ligne : une pollution numérique bientôt impossible à bloquer ?

Pubs en ligne : une pollution numérique bientôt impossible à bloquer ?

Le 31 juillet 2025, un nouveau rebondissement est survenu en Allemagne dans la longue bataille judiciaire autour des bloqueurs de publicités. La Cour fédérale de justice allemande (BGH) a partiellement annulé une décision antérieure de la Cour d’appel de Hambourg dans le litige opposant Axel Springer (géant de la presse) à Eyeo, l’éditeur d’Adblock Plus.

Cette décision ne rend pas les bloqueurs illégaux pour l’instant, mais elle ouvre une brèche aux conséquences potentiellement très vastes.

Un bras de fer vieux de dix ans

Depuis près d’une décennie, Axel Springer tente de faire interdire les bloqueurs de publicités, estimant qu’ils menacent la viabilité économique de la presse en ligne.

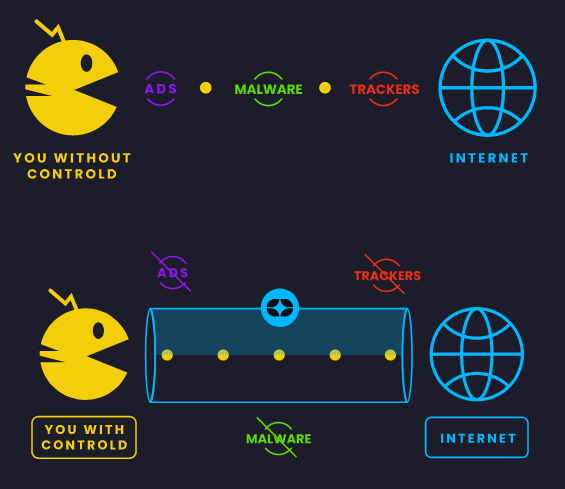

De son côté, Eyeo défend Adblock Plus comme un outil permettant aux internautes de reprendre le contrôle sur leur expérience numérique.

Jusqu’ici, les tribunaux allemands avaient plutôt donné raison à Eyeo, jugeant que l’usage d’un bloqueur relevait du choix de l’utilisateur. Mais la BGH vient de relancer le dossier en renvoyant l’affaire devant la Cour d’appel de Hambourg pour un nouvel examen.

Pourquoi Axel Springer s’acharne autant ?

Si Axel Springer insiste autant, c’est parce que les bloqueurs de pub touchent directement au cœur de son modèle économique : la publicité en ligne.

Des titres comme Bild ou Die Welt dépendent largement des revenus publicitaires pour financer leurs contenus gratuits.

Quand une part importante des lecteurs utilise un bloqueur, ces revenus s’effondrent.

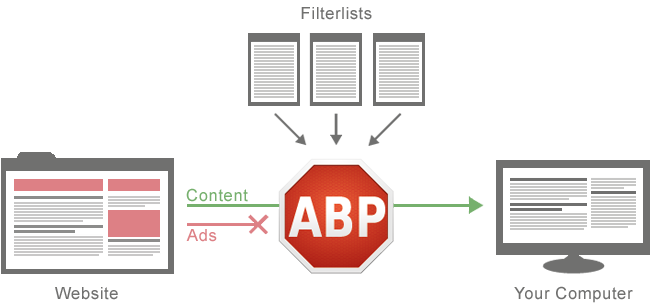

Dans ses précédentes plaintes, Springer avait déjà tenté de faire condamner Adblock Plus en invoquant :

- la concurrence déloyale,

- le préjudice économique pour ses journaux,

- et même le caractère « abusif » du programme Acceptable Ads.

Ce dernier point a souvent été présenté comme une forme de chantage économique : Adblock Plus bloque par défaut toutes les pubs, mais propose aux sites éditeurs d’être placés sur une “liste blanche”, à condition de respecter certains critères, ou de payer une commission pour les gros acteurs.

Malgré ces arguments, les tribunaux avaient jusqu’ici rejeté les demandes de Springer, estimant que l’utilisateur reste libre de choisir son expérience de navigation.

Bloquer une pub, dénaturer une œuvre ?

Face à ces échecs, Springer a changé d’angle d’attaque : plutôt que de parler d’argent, il invoque désormais le droit d’auteur.

Le débat est donc le suivant :

- Les structures générées par les navigateurs web (HTML, CSS, DOM, CSSOM) peuvent-elles être considérées comme des œuvres protégées par le droit d’auteur ?

- Si oui, alors bloquer ou masquer des éléments de ces structures, comme les publicités, pourrait être assimilé à une violation du copyright.

C’est un raisonnement tordu (et c’est rien de le dire…) mais malheureusement habile et recevable : en transformant une question économique en une question de propriété intellectuelle, Springer espère trouver un terrain juridique plus favorable.

- La Cour fédérale n’a pas validé cette interprétation, mais elle l’a jugée recevable et a demandé à la Cour d’appel de Hambourg de réexaminer le dossier sous cet angle.

Mozilla tire la sonnette d’alarme

Comme on pouvait s’y attendre, cette nouvelle n’est pas passée inaperçue du coté des navigateurs !

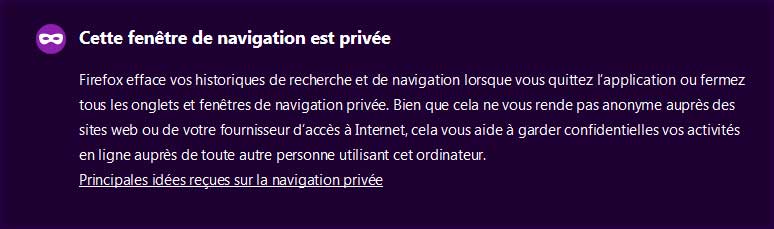

Cette évolution inquiète déjà les acteurs du numérique. Mozilla a averti qu’une telle interprétation pourrait mettre en danger bien plus que les bloqueurs de pubs :

- les outils d’accessibilité (lecteurs d’écran, adaptations pour malvoyants),

- les extensions de protection de la vie privée (anti-traqueurs, gestion des cookies),

- les dispositifs de sécurité (anti-phishing, durcissements techniques).

Extrait clé :

« We sincerely hope that Germany does not become the second jurisdiction […] to ban ad blockers. This will significantly limit users’ ability to control their online environment… » (Daniel Nazer, Senior IP & Product Counsel)

« Nous espérons sincèrement que l’Allemagne ne deviendra pas le deuxième pays […] à interdire les bloqueurs de publicité. Cela limiterait considérablement la capacité des utilisateurs à contrôler leur environnement en ligne… »

En clair : si le raisonnement de Springer venait à être validé, c’est tout l’écosystème des extensions qui pourrait s’éffronder.

Un signal plus large

À ce stade, les bloqueurs de publicité ne sont pas interdits en Allemagne. Le renvoi devant la Cour d’appel de Hambourg signifie simplement que le dossier reste ouvert, avec des arguments juridiques redéfinis.

Mais la tendance est inquiétante : on voit de plus en plus de tentatives pour tordre les concepts juridiques existants afin de restreindre des usages pourtant légitimes.

L’argument du droit d’auteur contre les adblockers en est un exemple, tout comme la récente décision en France de reconnaître à certains fournisseurs de VPN un statut de fournisseur d’accès (FAI), malgré l’absurdité technique d’une telle assimilation.

Et l’automne 2025 s’annonce chargé : le projet Chat Control, visant à imposer la surveillance automatisée des communications chiffrées, doit être revoté en octobre au Parlement européen.

Autant de signaux qui montrent que la bataille autour du contrôle de l’environnement numérique dépasse largement la question des publicités.

Au bout du compte, ce sont bien les utilisateurs qui risquent de perdre une partie de leur liberté numérique et de leur bien-être en ligne.

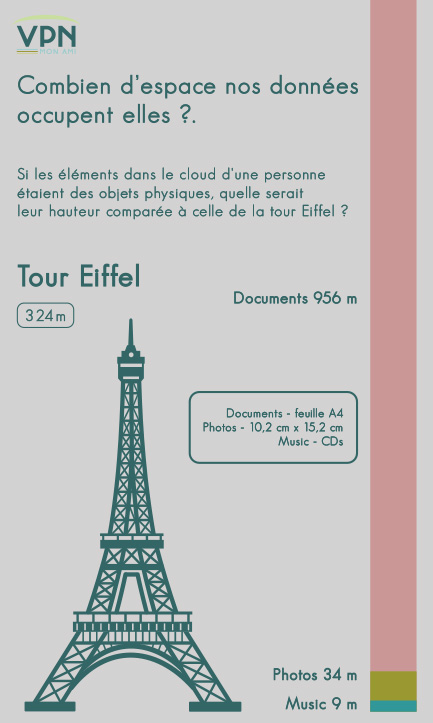

Pour en savoir plus : Le paradoxe VPN : entre liberté et surveillance

A propos de l'auteur : Lisa

Fondatrice de VPN Mon Ami

Experte en cybersécurité avec plus de 12 ans d'expérience dans le domaine des VPN, j'écris de nombreux articles pour sensibiliser les internautes à la confidentialité en ligne.